ईमेल रुझानों के उपखंड

बीसीसी ईमेल का एक अच्छा विकल्प

पिछली पोस्ट में हमने बीसीसी ईमेल के उपयोग के फायदे और नुकसान बताए थे।

देखें: “ बीसीसी ईमेल कैसे भेजें और सीमित करें ”।

निष्कर्षों में, अन्य वाक्यों के साथ-साथ, हमने यह भी कहा:

सामूहिक ईमेल भेजने के लिए विशेष ऐप्स का उपयोग करें। पेशेवर सिस्टम में अनुमोदन प्रक्रिया और चरणबद्ध नियंत्रण होता है, इन्हें गलतियों से बचने के लिए डिज़ाइन किया गया है।

इस लेख का सारांश:

यह काम किस प्रकार करता है

ईमेल मार्केटिंग प्लेटफॉर्म को सीखना और उनका समर्थन करना (यदि आप उन्हें अपने ग्राहकों को प्रदान करते हैं) कठिन हो सकता है।

यहां हम जिस विचार का वर्णन कर रहे हैं, वह ओपन सोर्स सॉफ्टवेयर "जीएनयू मेलमैन" का उपयोग करके सामूहिक ईमेल भेजने का है।

यह सुझाव हमारे अपने अनुभव से आया है, जिसमें हमने उपयोग में आसान " कॉपीमेल ऐप " की पेशकश की है।

मेलमैन की "वन-वे" सूची न्यूज़लेटर या घोषणाओं के लिए एक कॉन्फ़िगरेशन है।

जहां केवल अधिकृत मॉडरेटर ही पोस्ट कर सकते हैं, और सदस्य सूची का जवाब नहीं दे सकते हैं।

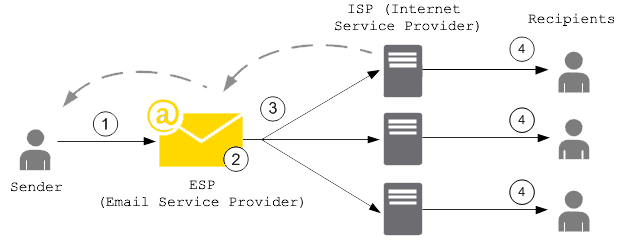

यह ऐसे काम करता है:

-

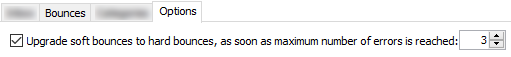

उपयोगकर्ता अपने ईमेल क्लाइंट या वेबमेल से सूची के ईमेल पते पर संदेश भेजता है।

इसके बाद उसे डिलीवरी को मंजूरी देनी होगी, जिसे सर्वर के माध्यम से सभी ग्राहकों तक पहुंचाया जाएगा।

-

यह सिस्टम स्वचालित रूप से बाउंस (वापस आए ईमेल) को संभालता है और यदि चाहें तो अनसब्सक्राइब भी कर देता है।

सदस्यता का पंजीकरण मैन्युअल रूप से करना होगा।

-

यह सेवा अत्यंत विश्वसनीय है और हजारों पतों को बिना किसी कठिनाई के संभालने में सक्षम है।

भेजने की प्रक्रिया RealSender या अन्य SMTP सर्वरों पर निर्भर करती है।

शीर्ष पर वापस जाएं

GNU Mailman “वन-वे” सूची

GNU Mailman एक व्यापक रूप से उपयोग किया जाने वाला सॉफ्टवेयर है जिसे अधिकांश इंटरनेट सेवा प्रदाता प्रदान करते हैं।

इंटरनेट पर कुछ गाइड मौजूद हैं जो बताते हैं कि इसे बड़े पैमाने पर ईमेल भेजने के लिए कैसे कॉन्फ़िगर और उपयोग किया जाए:

- सदस्य आपकी वेबसाइट पर एक फॉर्म भरकर (और पुष्टिकरण ईमेल का जवाब देकर) जुड़ सकते हैं।

- उन्हें एक स्वागत संदेश भेजा जाएगा जिसमें सूची में पोस्ट करने के तरीके का उल्लेख नहीं होगा।

- उन्हें आपके न्यूज़लेटर प्राप्त होंगे, जिसमें एक फ़ुटर होगा जो अनसब्सक्राइब करने के सरल निर्देश देगा।

- केवल अधिकृत व्यक्ति ही सूची में पोस्ट कर सकते हैं (न्यूज़लेटर भेज सकते हैं)।

मुख्य संदर्भ बैरी वारसॉ द्वारा मेलमैन-यूजर्स लिस्ट में किए गए दो पोस्ट से लिया गया यह दस्तावेज़ है:

मैं न्यूज़लेटर/घोषणा/वन-वे लिस्ट कैसे बनाऊं?

इस लेख में मुख्य बिंदुओं की विस्तारपूर्वक व्याख्या की गई है:

- एक ऐसा अनुकूलित स्वागत संदेश और सूची जानकारी पृष्ठ कैसे बनाएं जिसमें सूची में पोस्ट करने के तरीके का उल्लेख न हो।

- इस प्रकार की सूचियों में आमतौर पर आने वाली पासवर्ड संबंधी समस्याओं और सदस्यता रद्द करने की समस्याओं को कैसे कम किया जाए

- सूची को इस तरह से प्रतिबंधित कैसे करें कि केवल अधिकृत व्यक्ति ही पोस्ट कर सकें?

- किसी संपर्क पते पर जवाब भेजने के लिए घोषणा सूची कैसे सेट करें

- घोषणा सूची में पोस्ट कैसे करें

स्टैनफोर्ड विश्वविद्यालय के एक अन्य लेख में बताया गया है कि मेलमैन कैसे काम करता है।

इसका उपयोग किसी सूची को 'केवल घोषणाओं' के लिए सेट करने के लिए किया जा सकता है:

केवल घोषणाओं या न्यूज़लेटर के लिए 'एकतरफा' सूची कैसे सेट करें - ज्ञान लेख KB00010792

शीर्ष पर वापस जाएं

GNU Mailman के बारे में कुछ ऐतिहासिक जानकारी

मेलिंग लिस्ट चर्चा-आधारित या घोषणा-आधारित हो सकती हैं। मेलमैन सॉफ़्टवेयर पायथन भाषा में लिखा गया है; इसके जारी होने से पहले, पायथन समुदाय पर्ल-आधारित मेलिंग लिस्ट मैनेजर मेजरडोमो का उपयोग करता था।

आज मार्क सैपिरो स्टेबल 2.1 ब्रांच का रखरखाव कर रहे हैं।

वहीं बैरी वारसॉ नए 3.X संस्करण पर ध्यान केंद्रित कर रहे हैं।

मेलमैन की निरंतर सफलता के लिए दो सर्वोपरि सिद्धांत अत्यंत महत्वपूर्ण हैं:

- कोई भी संदेश कभी खोना नहीं चाहिए।

- कोई भी संदेश एक से अधिक बार नहीं भेजा जाना चाहिए।

मेलमैन 2 में डेवलपर्स ने संदेश प्रबंधन प्रणाली को इस तरह से पुनर्रचित किया कि ये दोनों सिद्धांत हमेशा सर्वोपरि रहें। सिस्टम का यह हिस्सा कम से कम एक दशक से स्थिर है, और यही एक प्रमुख कारण है कि मेलमैन आज इतना व्यापक रूप से उपयोग किया जाता है।

शीर्ष पर वापस जाएं

VERP बाउंस प्रबंधन

VERP का पूरा नाम वेरिएबल एनवेलप रिटर्न पाथ है । यह एक जानी-मानी तकनीक है जिसका उपयोग मेलिंग लिस्ट बाउंस होने वाले प्राप्तकर्ता पतों की स्पष्ट पहचान करने के लिए करती हैं। जब मेलिंग लिस्ट को बाउंस होने का संदेश मिलता है, तो वह कुछ उपयोगी कार्रवाई कर सकती है, जैसे कि बाउंस होने वाले पते को निष्क्रिय करना या उसे लिस्ट की सदस्यता से हटाना।

बाउंस के लिए एक मानक प्रारूप है, जिसे डिलीवरी स्टेटस नोटिफिकेशन कहा जाता है। मेलमैन एक लाइब्रेरी का उपयोग करता है जिसमें दर्जनों बाउंस फॉर्मेट ह्यूरिस्टिक्स शामिल हैं, जो मेलमैन के बीस वर्षों के अस्तित्व के दौरान वास्तविक उपयोग में देखे गए हैं।

VERP मूलभूत SMTP प्रोटोकॉल की एक आवश्यकता का लाभ उठाकर स्पष्ट बाउंस डिटेक्शन प्रदान करता है, और ऐसे बाउंस संदेशों को लिफाफे के प्रेषक को वापस भेज देता है। यह वह नहीं है से: संदेश निकाय में फ़ील्ड, लेकिन वास्तव में मेल प्रेषक SMTP संवाद के दौरान निर्धारित मान। यह डिलीवरी मार्ग में संरक्षित रहता है, और मानकों के अनुसार, अंतिम प्राप्तकर्ता मेल सर्वर को बाउंस संदेशों को इसी पते पर भेजना आवश्यक है।

यदि मेलमैन सर्वर है mylist@example.orgफिर, मेलिंग सूची पोस्टिंग के लिए VERP-एन्कोडेड लिफाफा प्रेषक को भेजा जाता है। anne@example.com होगा:

mylist-bounce+anne=example.com@example.orgबाउंस हुए ईमेल VERP-एनकोडेड प्राप्तकर्ता पते पर भेजे जाते हैं। मेलमैन फिर उन्हें पार्स कर सकता है। को: मूल प्राप्तकर्ता को डिकोड करने के लिए हेडर anne@example.com

VERP का उपयोग करने के लिए यह आवश्यक है कि मेलमैन प्रत्येक प्राप्तकर्ता को संदेश की केवल एक प्रति भेजे। VERP के लिए एक अद्वितीय मेल प्रेषक प्रत्येक प्राप्तकर्ता के लिए, संदेश की एक अद्वितीय प्रति भेजना ही एकमात्र तरीका है। यह तरीका संदेश को स्पैम के रूप में पहचाने जाने से रोकने में भी सहायक होता है।

शीर्ष पर वापस जाएं

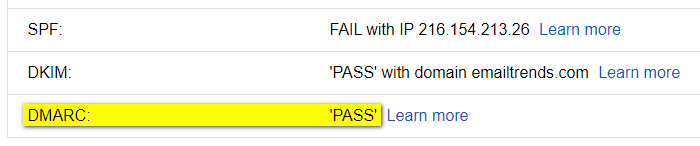

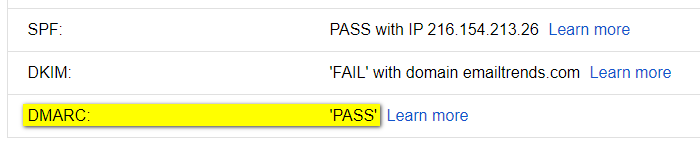

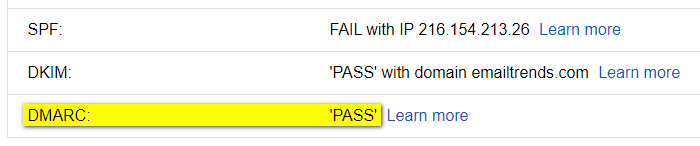

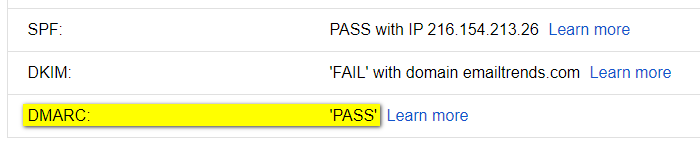

प्रेषक और मेल प्रेषक पते का संरेखण

परीक्षण अवधि के दौरान, डिफ़ॉल्ट “कॉपीमेल ऐपयह कॉन्फ़िगरेशन हमारे द्वारा प्रदान किए गए डोमेन का उपयोग करता है। मेल प्रेषक ईमेल पता (जिसे बाउंस/रिटर्न-पाथ/एनवेलप एड्रेस भी कहा जाता है), वह पता है जिस पर बाउंस हुए ईमेल वापस भेजे जाते हैं। मेल प्रेषक डोमेन इससे अलग है से पता डोमेन (प्रेषक का वह पता जो प्राप्तकर्ताओं को दिखाई देता है)।

इसे उत्पादन में लाने से पहले, भेजे गए संदेशों को प्रमाणित करने के लिए DNS में कुछ बदलाव करने होंगे। से नवीनतम ईमेल मानकों के अनुसार, आप सबडोमेन का उपयोग करके प्रमाणित ईमेल भेज सकते हैं। मेल प्रेषक पता (उदाहरण के लिए, ईमेल.आपकाईमेलडोमेन.कॉम) साथ ही बेस डोमेन का उपयोग करने में सक्षम रहते हुए प्रेषक/प्रेषक पता (उदाहरण के लिए, info@youreemaildomain.comअधिक जानकारी इसमें पाई जा सकती है। ईमेल प्रमाणीकरण उन्नत पृष्ठ।

अन्य वातावरणों में भी ऐसी ही स्थिति उत्पन्न हो सकती है। हम आपको अपने इंटरनेट सेवा प्रदाता से इसकी पुष्टि करने की सलाह देते हैं।

शीर्ष पर वापस जाएं

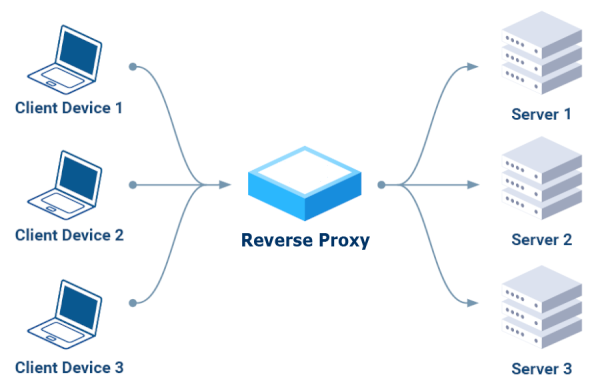

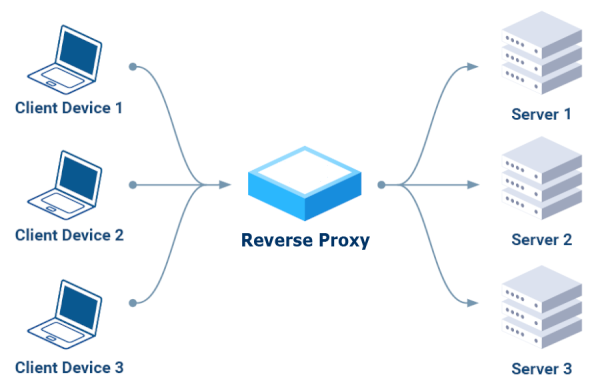

SMTP सर्वरों के लिए रिवर्स प्रॉक्सी

रिवर्स प्रॉक्सी एक ऐसा सर्वर है जो एक या अधिक वेब सर्वरों के सामने स्थित होता है।

ग्राहकों के अनुरोधों को संभालने, सुरक्षा, प्रदर्शन और स्केलेबिलिटी में सुधार करने के लिए।

सर्वरों से सीधे संवाद करने के बजाय,

ग्राहक अपने अनुरोध रिवर्स प्रॉक्सी को भेजते हैं,

जो उन्हें उपयुक्त सर्वरों तक पहुंचाता है

एक एकल, सुरक्षित पहुंच बिंदु के रूप में कार्य करना।

मुख्य लाभ:

- सुरक्षा: यह दुर्भावनापूर्ण अनुरोधों को अवरुद्ध कर सकता है, ट्रैफ़िक को एन्क्रिप्ट कर सकता है।

और बैकएंड सर्वरों को सीधे हमलों से सुरक्षित रखें।

- प्रदर्शन: यह आने वाले ट्रैफ़िक को कई सर्वरों में वितरित करता है, जिससे ओवरलोड को रोका जा सकता है।

एकल सर्वर का उपयोग करके अधिक उपलब्धता सुनिश्चित करना।

- स्केलेबिलिटी: यह आपको सेवा में बिना किसी रुकावट के बैकएंड सर्वर जोड़ने या हटाने की अनुमति देता है।

बढ़ते ट्रैफिक को संभालने की क्षमता प्रदान करना।

HTTP-ओनली रिवर्स प्रॉक्सी (लेयर 7)

इंटरनेट पर कई उपकरण उपलब्ध हैं; शोध के बाद, हमने शुरू में उन उपकरणों को खारिज कर दिया जो केवल HTTP प्रोटोकॉल (लेयर 7) का समर्थन करते हैं:

कोई अपाचे नहीं

“अरे बाप रे! ज़रा उन तकनीकों के बारे में जान लीजिए जिनसे आप काम कर रहे हैं। ईमेल SMTP का इस्तेमाल करता है। अपाचे HTTP का इस्तेमाल करता है। अपाचे को SMTP के बारे में ज़रा भी जानकारी नहीं है। अगर आप ईमेल संदेशों के साथ काम करना चाहते हैं, तो आपको ऐसी तकनीक की ज़रूरत होगी जो SMTP को समझती हो।” – EEAA की टिप्पणी, 18 अगस्त 2016, दोपहर 2:49 बजे

कोई कैडी नहीं

“कैडी केवल HTTP ओवर TCP को प्रॉक्सी कर सकता है, TCP को प्रॉक्सी नहीं कर सकता। Traefik, Nginx या haproxy जैसे TCP को प्रॉक्सी करने वाले रिवर्स प्रॉक्सी का उपयोग करें, या इस प्रायोगिक प्लगइन का उपयोग करें।” – ElevenNotes द्वारा 24 सितंबर, 2024 को टिप्पणी की गई

इसके बाद हमने टिप्पणियों में सुझाए गए तीन विकल्पों पर ध्यान केंद्रित किया: "ट्रैफिक, एनजिनएक्स या हैप्रोक्सी," और उन्हें एक-एक करके स्थापित और परीक्षण किया।

ट्रेफिक पहली पसंद थी।

अधिकांश ट्यूटोरियल डॉकर से शुरू होते थे, एक ऐसा प्लेटफॉर्म जिससे मैं बचना चाहता था और एक सरल समाधान चुनना चाहता था, जो संभवतः लिनक्स पैकेज मैनेजरों में से किसी एक पर आधारित हो, जैसे कि फेडोरा और सेंटओएस जैसे आरपीएम-आधारित वितरणों के लिए YUM, या APT (एडवांस्ड पैकेज टूल), जिसका उपयोग उबंटू और डेबियन जैसे डेबियन-आधारित वितरणों पर किया जाता है।

काफी खोजबीन के बाद, हमें यह हालिया लेख मिला, जिसमें उस प्रकार की स्थापना का वर्णन किया गया है जिसकी हमें तलाश थी: Traefik को systemd सेवा के रूप में सेटअप करें ।

ध्यान दें: आपको SELinux की सेटिंग्स को "Enforcing" से "Permissive" में बदलना होगा।

Udemy पर दो कोर्स आज़माने के बाद, हमें यह बेहतरीन कोर्स मिला: Traefik क्रैश कोर्स (डॉकर के बिना)। दिए गए उदाहरणों को दोहराकर हम इसे चलाने में सफल रहे। वीडियो के अंत में, उत्कृष्ट प्रशिक्षक ने इस टूल के प्रति अपनी पूर्ण असहमति व्यक्त की: Traefik क्रैश कोर्स - 53:50 सारांश ।

इससे हमें आगे परीक्षण करने से हतोत्साहित किया गया, जिसके परिणामस्वरूप हमने कुछ और करने की कोशिश की।

NginX दूसरा विकल्प था।

इस मामले में, YUM का उपयोग करके इंस्टॉलेशन सरल था:

yum install epel-release nginx nginx-mod-stream nginx-mod-mail

ध्यान दें: SELinux में, आपको रिले को सक्षम करना होगा:

setsebool -P httpd_can_network_relay 1

प्रशिक्षण के लिए, हमने सावधानी बरतते हुए पिछले कोर्स ( एनजिनएक्स क्रैश कोर्स) के समान ही प्रशिक्षक को चुना (पहला भाग लगभग एक घंटे बीस मिनट में समाप्त हो जाता है)। प्रशिक्षक भी इस एप्लिकेशन के बारे में आश्वस्त नहीं हैं, विशेष रूप से इस तथ्य के बारे में कि यह वेब सर्वर और रिवर्स प्रॉक्सी दोनों के रूप में कार्य करता है: एनजिनएक्स क्रैश कोर्स - 1:20:10 सारांश ।

रिपोर्ट का अंत इस वाक्य से होता है, "मैं NginX के बजाय HAProxy को चुनूंगा," इसलिए हमने भी HAProxy को आजमाने का फैसला किया।

अंत में, हमने HAProxy को भी आजमाया।

इंस्टॉलेशन बेहद आसान साबित हुआ, क्योंकि यह एक बहुत ही सामान्य एप्लिकेशन है, जो सभी लिनक्स पैकेज मैनेजरों में उपलब्ध है, उदाहरण के लिए: yum install haproxy

हमने अपने भरोसेमंद प्रशिक्षक से भी सलाह ली है: HAProxy क्रैश कोर्स।

यह काम तो करता है, लेकिन दुर्भाग्यवश, यह SMTP प्रमाणीकरण के लिए उपयुक्त नहीं है:

"इस तरह से haproxy को कॉन्फ़िगर करना संभव नहीं है, क्योंकि haproxy SMTP को बिल्कुल भी सपोर्ट नहीं करता है।"

– लुकास्ट्रिबस ने 17 अगस्त, 2023 को टिप्पणी की

एक मानक SMTP सर्वर को रिवर्स प्रॉक्सी के रूप में उपयोग करना

दो सप्ताह के परीक्षण के बाद, हमें इस बिंदु पर यह एहसास हुआ कि

अन्य एसएमटीपी सर्वरों के लिए रिवर्स प्रॉक्सी के रूप में एक मानक एसएमटीपी सर्वर का उपयोग करना बेहतर है।

यह अपना काम करता है, केवल SMTP प्रोटोकॉल का उपयोग करके, कनेक्शनों को ठीक से प्रमाणित करता है।

और "स्मार्टहोस्ट" फ़ंक्शन के माध्यम से अन्य एसएमटीपी सर्वरों को अनुरोध अग्रेषित कर सकता है।

Postfix में, main.cf में, इस प्रकार

relayhost = [smarthost_address]:port

Sendmail में, sendmail.mc में, इस प्रकार

define(`SMART_HOST',`mail.example.com')

शीर्ष पर वापस जाएं

कभी-कभी आपने अपनी वेबसाइट या व्यावसायिक सॉफ़्टवेयर से डेटा निर्यात किया होगा।

जिसमें ऑर्डर की जानकारी या ग्राहक का विवरण शामिल हो।

आपको शायद केवल ईमेल पता और ऑर्डर की तारीख की ही आवश्यकता रही होगी।

एक तरीका यह है कि सभी डेटा को एक्सेल में आयात करें और अनावश्यक कॉलम हटा दें।

और बाकी बचे हुए को निर्यात करें।

This may not work well if the email field also contains the email address description,

for example: “Dave Martin <davemartin@bogusemail.com>”.

अगर आपको इस काम को कई बार दोहराना पड़े तो यह असुविधाजनक हो सकता है।

या फिर यदि आपको किसी और को सभी चरणों को समझाना पड़े।

एक रेगुलर एक्सप्रेशन (संक्षेप में “regex” या “regexp”),

यह वर्णों का एक क्रम है जो पाठ में एक मिलान पैटर्न को निर्दिष्ट करता है।

एक बहुत ही सरल उदाहरण है किसी शब्द को टेक्स्ट एडिटर में दो अलग-अलग तरीकों से लिखे हुए ढूंढना।

नियमित अभिव्यक्ति सीरियली[sz]ई यह “serialise” और “serialize” दोनों से मेल खाता है।

पाठ में पहचान करने के लिए वाक्य संरचना अधिक जटिल स्थिति है।

रेगुलर एक्सप्रेशन (Regex) ट्यूटोरियल

अनुशंसित YouTube वीडियो

“38 मिनट का समय बहुत अच्छे से बीता, बिल्कुल सार्थक रहा”

किसी भी टेक्स्ट पैटर्न का मिलान कैसे करें

(25वें मिनट से ईमेल पते निकालने के लिए सिंटेक्स की व्याख्या की गई है)

रेगुलर एक्सप्रेशन का उपयोग करने के लिए चीट शीट

नियमित अभिव्यक्तियाँ आम तौर पर स्वीकार्य हैं

नोटपैड++ या एटम जैसे उन्नत टेक्स्ट एडिटर्स के भीतर।

मुफ्त ऑनलाइन उपकरण भी उपलब्ध हैं, उनमें से एक यह है:

https://regexr.com - रेगुलर एक्सप्रेशन सीखने, बनाने और परीक्षण करने के लिए एक ऑनलाइन सेवा।

वेब इंटरफेस की व्याख्या:

“एक्सप्रेशन” वह फ़ील्ड है जिसमें रेगुलर एक्सप्रेशन सिंटैक्स होता है।

"पाठ" वह सामग्री है जिसका आप विश्लेषण करना चाहते हैं।

“टूल्स > लिस्ट” पर क्लिक करने से एक्सट्रैक्शन के परिणाम दिखाई देंगे।

अभिव्यक्ति:

[a-zA-Z0-9._-]+@[a-zA-Z0-9._-]+\.[a-zA-Z0-9_-]+

मूलपाठ:

डेव मार्टिन 615-555-7164 173 मेन स्ट्रीट, स्प्रिंगफील्ड आरआई 55924 davemartin@bogusemail.com चार्ल्स हैरिस 800-555-5669 969 हाई स्ट्रीट, अटलांटिस वीए 34075 charlesharris@bogusemail.com एरिक विलियम्स 560-555-5153 806 फर्स्ट स्ट्रीट, फेकटाउन एके 86847 laurawilliams@bogusemail.com

उपकरण > सूची:

$&\n

परिणाम:

davemartin@bogusemail.com charlesharris@bogusemail.com laurawilliams@bogusemail.com

उदाहरण 2: ईमेल पता और तिथि निकालने के लिए

अभिव्यक्ति:

","(.*?)([a-zA-Z0-9._-]+@[a-zA-Z0-9._-]+\.[a-zA-Z0-9_-]+)(.*?)",.*",(\d{2}\.\d{2}\.\d{4})

मूलपाठ:

"lorem ipsum dolor sit amet","Robert Farrell <rmfarrell@bogusemail.com>","",02.01.2024, ,5379,

"consectetur adipiscing elit","""Mesa, Rene <rmesa@bogusemail.com>""","",04.01.2024, ,20826,

"sed do eiusmod tempor incididunt","Antonio Bugan <antonio@bogusemail.com>","",04.01.2024, ,2856,

"ut labore et dolore magna aliqua","Crawley Down Tennis Club <hello@bogusemail.com>","",05.01.2024, ,4453,

उपकरण > सूची:

$2, $4\n

परिणाम:

rmfarrell@bogusemail.com, 02.01.2024 rmesa@bogusemail.com, 04.01.2024 antonio@bogusemail.com, 04.01.2024 hello@bogusemail.com, 05.01.2024

रेगुलर एक्सप्रेशन का उपयोग करने के लिए चीट शीट

. - Any Character Except New Line

\d - Digit (0-9)

\D - Not a Digit (0-9)

\w - Word Character (a-z, A-Z, 0-9, _)

\W - Not a Word Character

\s - Whitespace (space, tab, newline)

\S - Not Whitespace (space, tab, newline)

\b - Word Boundary

\B - Not a Word Boundary

^ - Beginning of a String

$ - End of a String

[] - Matches Characters in brackets

[^ ] - Matches Characters NOT in brackets

| - Either Or

( ) - Group

Quantifiers:

* - 0 or More

+ - 1 or More

? - 0 or One

{3} - Exact Number

{3,4} - Range of Numbers (Minimum, Maximum)

स्रोत: गिटहब कोड स्निपेट्स

शीर्ष पर वापस जाएं

''नो-मेल'' डोमेन को कैसे सुरक्षित रखें

अधिकांश कंपनियां और सार्वजनिक निकाय कई डोमेन नाम पंजीकृत करते हैं।

व्यवसाय अक्सर उपयोगकर्ता की त्रुटियों से बचाव और अपने ब्रांड की सुरक्षा के लिए एक से अधिक डोमेन खरीदते हैं।

अन्य समय में उन आयोजनों या परियोजनाओं को बढ़ावा देने के लिए जिनका विशेष रूप से प्रचार-प्रसार किया जाना चाहिए।

किसी एक गतिविधि के लिए डोमेन की संख्या कुछ दर्जन से लेकर कई सौ तक हो सकती है।

इनकी संख्या किसी बड़े शहर की नगरपालिका में लगभग दो सौ से लेकर फेरारी और गोल्डमैन सैक्स जैसी हजारों कंपनियों तक हो सकती है।

पंजीकृत डोमेन की कुल संख्या गिनने पर यह संख्या चौंका देने वाली हो जाती है।

वेरीसाइन के दावे के अनुसार, 2022 के अंत तक डोमेन नामों की संख्या 350 मिलियन तक पहुंच गई थी।

इनमें से कई डोमेन का उपयोग "प्रदर्शनी" के रूप में किया जाता है। वेबसाइट पर कोई ईमेल पता सूचीबद्ध नहीं है।

संपर्क अनुरोधों को आम तौर पर भरने के लिए फॉर्म या सोशल मीडिया चैनलों पर पुनर्निर्देशित किया जाता है।

ईमेल भेजने का प्रबंधन, आवश्यक प्रमाणीकरण (SPF, DKIM, DMARC, ...) के साथ, दिन-प्रतिदिन अधिक जटिल होता जा रहा है।

इसी कारणवश, आमतौर पर केवल एक ही डोमेन का उपयोग ईमेल के माध्यम से आधिकारिक बाहरी संचार के लिए किया जाता है।

हालांकि, अपनी ऑनलाइन उपस्थिति की सुरक्षा का विचार दोधारी तलवार साबित हो सकता है।

गलत तरीके से कॉन्फ़िगर किए गए "शोकेस डोमेन" का दुरुपयोग दुर्भावनापूर्ण तत्वों द्वारा आसानी से किया जा सकता है।

वे अक्सर प्रेषक के प्रसिद्ध नाम का दुरुपयोग करके प्राप्तकर्ताओं का विश्वास जीतते हैं और उनसे कार्रवाई की मांग करते हैं।

जो गोपनीय जानकारी या ओपनिंग लिंक और अटैचमेंट को उजागर करते हैं।

प्राप्तकर्ताओं को अपने सिस्टम की सुरक्षा से समझौता करने का खतरा है।

इससे डिजिटल अपराधियों के गिरोहों को बाहर से पहुंच मिल जाती है।

ऊपर उल्लिखित जटिल प्रमाणीकरण प्रणालियों के भी अपने सकारात्मक पहलू हैं।

डीएमएआरसी प्रोटोकॉल को फर्जी ईमेल पर कार्रवाई करने के लिए डिज़ाइन किया गया था।

अनधिकृत व्यक्तियों या संगठनों को हमारे प्रेषकों के माध्यम से शिपिंग करने से रोकने के लिए।

एक त्वरित सेटअप आपको यह घोषित करने की अनुमति देता है कि कोई दिया गया डोमेन उपयोग में नहीं है।

प्राप्तकर्ताओं को उस डोमेन से आने वाले किसी भी ईमेल को अस्वीकार करने की चेतावनी देना।

डोमेन डीएनएस में इस संकेत के साथ एक रिकॉर्ड (एकल पंक्ति) सम्मिलित करना पर्याप्त है:

_dmarc.yourdomain.com. TXT "v=DMARC1; p=reject"

यह नियम लागू होता है या नहीं, यह संदेश प्राप्त करने वाले सिस्टम पर निर्भर करता है।

अच्छी खबर यह है कि डीएमएआरसी प्रोटोकॉल मार्च 2015 से आईईटीएफ द्वारा अनुमोदित मानक है।

अधिकांश ऑनलाइन ईमेल सेवाएं अपने उपयोगकर्ताओं की सुरक्षा के लिए इसे लागू करती हैं।

“NO-MAIL” डोमेन से आने वाले संदेश स्वचालित रूप से बाउंस हो जाएंगे।

इस तरह, अपनी कंपनी को दुरुपयोग से बचाने के साथ-साथ, आप "पुराने" डोमेन को भी रोक सकेंगे।

जो अब भेजने के लिए अधिकृत या प्रमाणित नहीं हैं, उनका गलती से उपयोग होने से रोका जा सकता है।

व्यवसाय एसएमएस का उपयोग क्यों करते हैं?

समस्या: अपठित ईमेल, अनुत्तरित कॉल

ईमेल इनबॉक्स में उपभोक्ता का ध्यान आकर्षित करने के लिए ढेरों ईमेल आते हैं।

इससे व्यवसायों के लिए अपने ग्राहकों और संभावित ग्राहकों का ध्यान आकर्षित करना और भी कठिन हो जाता है।

किसी को महत्वपूर्ण ईमेल पढ़ने के लिए राजी करना (या उन्हें फोन कॉल पर लाना)

यह और भी मुश्किल होता जा रहा है।

48% उपभोक्ताओं के इनबॉक्स में 50 से अधिक अपठित संदेश हैं।

अधिकांश उपभोक्ता अपठित संदेशों को छांटने से परहेज करते हैं, इसलिए ईमेल जमा होते रहते हैं।

– स्रोत: ज़िपविप आपके ग्राहक अब आपके ईमेल क्यों नहीं पढ़ते (पीडीएफ 15 एमबी)

कुछ अपडेट अत्यंत आवश्यक और महत्वपूर्ण हो सकते हैं। इन्हें ईमेल के माध्यम से भेजना जोखिम भरा हो सकता है।

संदेश के न पढ़े जाने या स्पैम फोल्डर में चले जाने की संभावना।

जब पूछा गया कि "आपके पास कितने ईमेल खाते हैं?" तो 77% लोगों ने जवाब दिया "दो या अधिक"।

आमतौर पर स्मार्टफोन पर केवल एक ही कॉन्फ़िगरेशन होता है।

ग्राहकों को कॉल करना और कोई जवाब न मिलना

या फिर कॉल सीधे वॉइसमेल पर चली जाए,

यह तेजी से आम होता जा रहा है।

97% उपभोक्ता यह स्वीकार करते हैं कि वे व्यवसायों और अज्ञात नंबरों से आने वाली कॉलों को अनदेखा करते हैं।

– स्रोत: ज़िपविप आपके ग्राहक अब फ़ोन का जवाब क्यों नहीं देते (पीडीएफ 15 एमबी)

इसका समाधान: मुझे मैसेज करें

कोविड-19 के कारण इलेक्ट्रॉनिक उपकरणों का उपयोग बढ़ गया।

साक्षात्कार में शामिल 64% लोगों ने कहा: "मैं अपना अधिक समय फोन पर बिताता हूँ"।

58% उपभोक्ताओं का कहना है कि टेक्स्ट मैसेज भेजना व्यवसायों के लिए उन तक जल्दी पहुंचने का सबसे प्रभावी तरीका है।

– स्रोत: ज़िपविप स्टेट ऑफ़ टेक्स्टिंग 2021 (पीडीएफ 21 एमबी)

यहां तक कि ई-कॉमर्स में भी, जहां पंजीकरण के लिए आमतौर पर ईमेल की आवश्यकता होती है,

अमेज़ॅन सहित कुछ बड़ी कंपनियां मोबाइल नंबर के माध्यम से पंजीकरण करने की सुविधा प्रदान करती हैं।

स्पष्टीकरण: मैसेज भेजने के पांच अच्छे कारण

-

यह तत्काल है

टेक्स्ट मैसेज लगभग हमेशा पढ़े जाते हैं, आमतौर पर प्राप्त होने के कुछ ही सेकंड बाद।

ओपन रेट 95% की सीमा से अधिक है (इस 95% में से 90% डिलीवरी के तीन मिनट के भीतर होते हैं)।

एसएमएस संदेश छोटे और संक्षिप्त होते हैं, और संचार आवश्यक और तत्काल होता है।

-

यह सरल है

उन्हें प्राप्तकर्ता तक पहुंचने के लिए इंटरनेट कनेक्शन की आवश्यकता नहीं होती है।

यह आपके ब्रांड को उन जनसांख्यिकीय समूहों तक पहुंचने की अनुमति देता है जो प्रौद्योगिकी से अच्छी तरह परिचित नहीं हैं।

इसका उपयोग वीडियो सामग्री के समान है (तेज़, तात्कालिक, जिसे 160 अक्षरों में कहा जा सकता है)।

-

यह सर्वव्यापी है

एसएमएस का उपयोग दुनिया के हर मोबाइल फोन के साथ किया जा सकता है, इसके लिए नए ऐप इंस्टॉल करने की आवश्यकता नहीं है।

स्मार्टफोन (या पुराने जमाने का मोबाइल फोन) हमेशा मालिक के पास उसी तरह रहता है जैसे बटुआ और घर की चाबियां।

यह एक विश्वसनीय चैनल के माध्यम से ग्राहक से कहीं भी, कभी भी बातचीत करने की संभावना प्रदान करता है।

-

यह सस्ता है

एसएमएस संदेश भेजने की लागत कम होती है।

भेजे गए संदेशों की औसत लंबाई 155 अक्षरों से अधिक नहीं होती (एक संदेश के लिए सीमा 160 अक्षर है)।

ग्राहकों से संवाद करते समय फोन कॉल या ईमेल के साथ-साथ टेक्स्ट संदेशों का उपयोग करने से समय की बचत हो सकती है।

-

यह इंटरैक्टिव है

संचार एक "अनलोडेड" चैनल के माध्यम से होता है, इसे "धक्का" नहीं दिया जाता है, इसे "तनाव" नहीं दिया जाता है।

एसएमएस को अधिक महत्व दिया जाता है, इसलिए इसके खोले जाने और पढ़े जाने की संभावना अधिक होती है। साथ ही, इसके उत्तर दिए जाने की संभावना भी अधिक होती है।

टेक्स्ट मैसेजिंग की भाषा सरल है और संवाद को प्रोत्साहित करती है। प्रतिक्रिया दर 45% तक है।

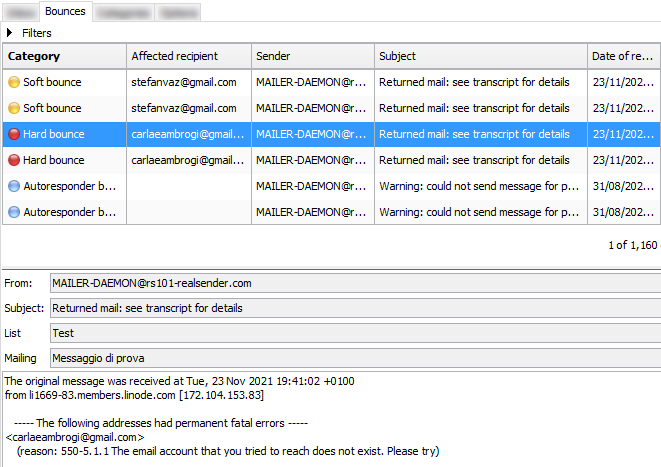

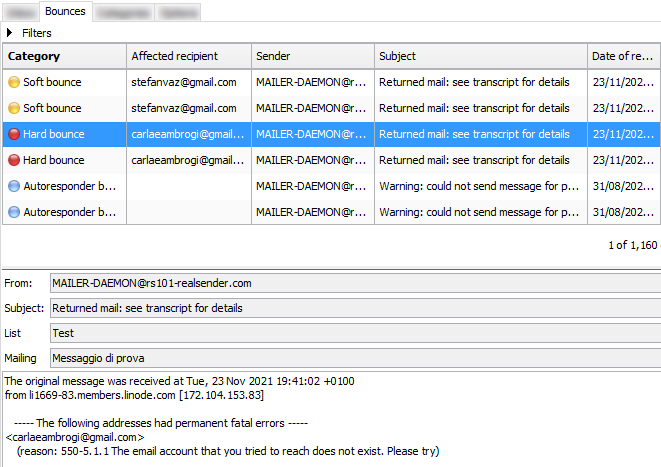

बाउंस हुए ईमेल को कैसे हैंडल करें

बाउंस ईमेल या सीधे शब्दों में कहें तो "बाउंस" वे ईमेल होते हैं जो स्वचालित रूप से भेजे जाते हैं।

डाक हस्तांतरण एजेंट (एमटीए) द्वारा प्रेषक को

यह सूचित करने के लिए कि संदेश प्राप्तकर्ता द्वारा सही ढंग से प्राप्त नहीं हुआ था।

विषय आमतौर पर "लौटा हुआ पत्र: विवरण के लिए प्रतिलेख देखें" होता है।

व्याख्यात्मक बाउंस जानकारी, एक कोड और उसका विवरण, सामग्री में पाया जा सकता है।

“स्टेटस-कोड” से उस त्रुटि के प्रकार की स्पष्ट पहचान होनी चाहिए जिसके कारण रिटर्न हुआ।

लेकिन अक्सर प्रत्येक ईमेल सेवा प्रदाता द्वारा उपयोग किए जाने वाले कोड और विवरण अलग-अलग होते हैं।

उछाल को सही ढंग से वर्गीकृत करने के लिए उसका विश्लेषण और व्याख्या करना आवश्यक है।

ईमेल बाउंस होने से क्या जोखिम हैं?

गलत/निष्क्रिय प्राप्तकर्ताओं को ईमेल भेजना "स्पैमर व्यवहार" माना जाता है।

आप उन्हें अनदेखा नहीं कर सकते

यदि आप अपनी सूची के बाकी लोगों तक पहुंचना चाहते हैं, तो बेहतर यही होगा कि आप सूची के "खराब" हिस्से को संदेश भेजना बंद कर दें।

कभी-कभी इसे "सूची स्वच्छता" भी कहा जाता है।

आपको उनका अर्थ समझना चाहिए

डिलीवरी स्टेटस नोटिफिकेशन (डीएसएन) तीन प्रकार के होते हैं: सफलता - ईमेल डिलीवर हो गया है (यह नोटिफिकेशन केवल भेजने वाले के अनुरोध पर ही भेजा जाता है)

हार्ड बाउंस - एक स्थायी त्रुटि उत्पन्न हो गई है

सॉफ्ट बाउंस - एक अस्थायी त्रुटि उत्पन्न हुई है

हार्ड बाउंस (स्टेटस-कोड 5.XXX.XXX): ईमेल पते में स्थायी त्रुटि उत्पन्न हुई।

जैसे कि “550 5.1.1 … उपयोगकर्ता अज्ञात” या “5.1.2 … होस्ट अज्ञात”

एक स्थायी त्रुटि यह दर्शाती है कि आपको उस प्राप्तकर्ता को दोबारा कभी भी संदेश नहीं भेजना चाहिए।

एक भी बाउंस मैसेज आने पर ईमेल एड्रेस ब्लॉक हो जाना चाहिए।

सॉफ्ट बाउंस (स्टेटस-कोड 4.XXX.XXX): ईमेल पते में अस्थायी त्रुटि उत्पन्न हुई।

जैसे कि “452 4.2.2 … मेलबॉक्स भरा हुआ है”

एक क्षणिक त्रुटि यह दर्शाती है कि आप भविष्य में डिलीवरी का पुनः प्रयास कर सकते हैं।

कुछ ही दिनों के अंतराल में कम से कम तीन बाउंस हुए संदेशों के आने पर ईमेल पते को ब्लॉक कर देना चाहिए।

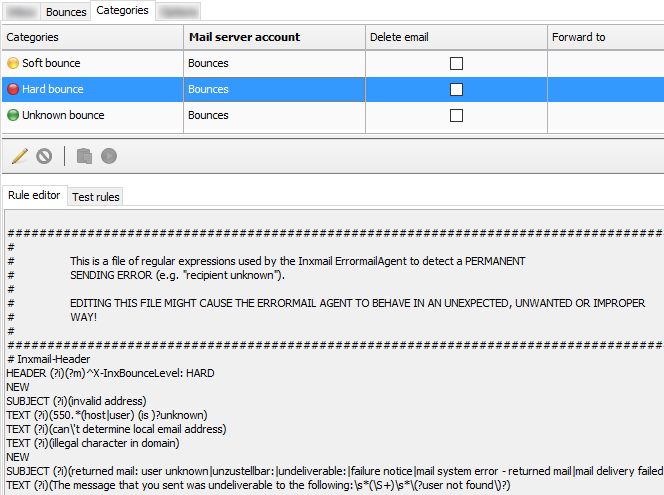

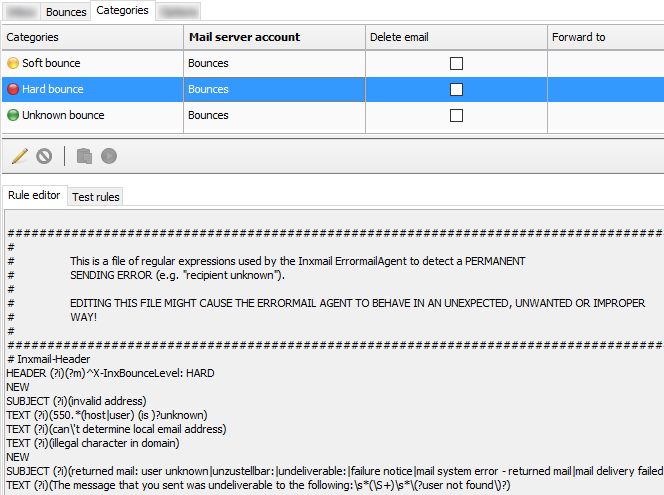

आपको बाउंस हैंडलिंग की कार्यप्रणाली (और इसे अनुकूलित करने का तरीका) पता होना चाहिए।

- सभी वापस भेजे गए संदेशों को एक एप्लिकेशन द्वारा डाउनलोड किया जाता है।

इन्हें ऐप इंटरफ़ेस या JSON फ़ाइल के माध्यम से मानवीय समीक्षा के लिए उपलब्ध कराया जाता है।

- वर्गीकरण कुछ नियमों का पालन करता है, जिन्हें संपादित किया जा सकता है।

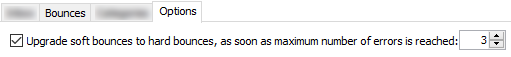

- विकल्प यह परिभाषित करते हैं कि सॉफ्ट बाउंस को हार्ड बाउंस स्तर में कब "अपग्रेड" किया जाएगा।

» शीर्ष पर वापस जाएँ

उछालों की संख्या जांचें

कभी-कभी प्रेषक और प्राप्तकर्ता दोनों की ओर से कॉन्फ़िगरेशन त्रुटि हो सकती है।

इससे हल्की या तेज उछाल आ सकती है।

पिछले सप्ताह में बाउंस हुए संदेशों की संख्या की जांच करना एक अच्छी आदत है।

यह देखने के लिए कि क्या मान पहले जैसे ही हैं या कोई विसंगति तो नहीं है।

अगर कुछ गड़बड़ है, तो आपको तुरंत पता चल जाएगा। उछाल के विवरण को पढ़ने से आपको कारण का पता लगाने में मदद मिलेगी।

कुछ सिस्टम आपको दिनों की संख्या निर्धारित करने की अनुमति देते हैं (उदाहरण के लिए 180)।

इसके बाद ग्राहक की बाउंस जानकारी को हटा दिया जाता है।

इस तरह एसएमटीपी सर्वर उस प्राप्तकर्ता से दोबारा संपर्क करने का प्रयास करेगा।

गलती से सक्रिय हुए ब्लॉक अपने आप साफ़ हो जाएंगे।

लेकिन इससे एसएमटीपी सर्वर की प्रतिष्ठा को नुकसान पहुंच सकता है।

» शीर्ष पर वापस जाएँ

बाउंस हैंडलिंग के लिए नए रुझान

एक वाक्य में कहें तो: इलाज से बेहतर रोकथाम है ।

अपने एसएमटीपी सर्वरों की प्रतिष्ठा को नुकसान से बचाने के लिए,

अधिक से अधिक ई-मेल सेवा प्रदाता (ईमेल सर्विस प्रोवाइडर) " ईमेल दमन सूची " का उपयोग कर रहे हैं।

जो संदेश प्राप्तकर्ता के मेलबॉक्स तक पहुंचने से पहले ही कार्य करता है।

जब कोई ग्राहक ऐसा ईमेल भेजता है जिसके परिणामस्वरूप हार्ड बाउंस होता है,

जिस ईमेल पते से बाउंस ईमेल प्राप्त हुआ, उसे दमन सूची में जोड़ दिया जाता है।

यह प्रतिबंध सूची सभी ग्राहकों पर लागू होती है। दूसरे शब्दों में,

यदि कोई अन्य ग्राहक किसी ऐसे पते पर ईमेल भेजने का प्रयास करता है जो प्रतिबंधित सूची में है,

एसएमटीपी सर्वर इसे नहीं भेजेगा, क्योंकि ईमेल पता छिपा हुआ है।

समर्पित आईपी वाले एसएमटीपी सर्वरों का उपयोग करने से प्रतिष्ठा साझाकरण से संबंधित कुछ समस्याओं से बचा जा सकता है।

उदाहरण के लिए, "ईमेल दमन सूची" को केवल आपके आईपी पते तक ही सीमित किया जा सकता है।

ताकि यदि कोई अन्य ग्राहक एसएमटीपी सर्वर को ब्लैकलिस्ट कर देता है और उससे संबंधित बाउंस रेट उत्पन्न होते हैं,

आपके ईमेल पर कोई असर नहीं पड़ेगा।

» शीर्ष पर वापस जाएँ

बाउंस हुए संदेशों के स्टेटस कोड

हार्ड बाउंस और सॉफ्ट बाउंस की पहचान करने के लिए उपयोग किए जाने वाले स्टेटस कोड का सिंटैक्स निम्नलिखित है:

स्थिति-कोड = वर्ग “.” विषय “.” विवरण

स्टेटस कोड में तीन संख्यात्मक फ़ील्ड होते हैं जो "." से अलग किए जाते हैं।

- पहला सब-कोड (क्लास) यह दर्शाता है कि वितरण का प्रयास सफल रहा या नहीं।

- दूसरा उप-कोड (विषय) किसी भी प्रसव संबंधी विसंगति के संभावित स्रोत को इंगित करता है।

- तीसरा उप-कोड (विवरण) एक विशिष्ट त्रुटि स्थिति को इंगित करता है।

उप-कोड (वर्ग) स्थिति का एक सामान्य वर्गीकरण प्रदान करता है।

प्रत्येक वर्ग के लिए सूचीबद्ध मानों को RFC 3463 और RFC 6522 में निम्नानुसार परिभाषित किया गया है:

2.XXX.XXX सफलता (प्रेषक के अनुरोध पर ही भेजा जाता है) सफलता यह दर्शाती है कि DSN सकारात्मक डिलीवरी कार्रवाई की सूचना दे रहा है। विवरण उप-कोड डिलीवरी के लिए आवश्यक परिवर्तनों की सूचना दे सकते हैं। 4.XXX.XXX स्थायी क्षणिक विफलता: एक स्थायी क्षणिक विफलता वह है जिसमें भेजा गया संदेश मान्य होता है, लेकिन किसी अस्थायी स्थिति के बने रहने के कारण संदेश भेजने के प्रयास विफल हो जाते हैं या उनमें देरी हो जाती है। यदि यह कोड डिलीवरी विफलता रिपोर्ट के साथ आता है, तो भविष्य में भेजना सफल हो सकता है। 5.XXX.XXX स्थायी विफलता: एक स्थायी विफलता वह है जिसे संदेश को वर्तमान स्वरूप में पुनः भेजकर हल किए जाने की संभावना नहीं है। सफल डिलीवरी के लिए संदेश या गंतव्य में कुछ परिवर्तन करना आवश्यक है।

कुछ कोड और विवरण के उदाहरण:

2.0.0: भेजा गया (संदेश डिलीवरी के लिए स्वीकार किया गया) 4.2.2: कोटा से अधिक 4.4.5: डिस्क स्थान अपर्याप्त 5.0.0: अमान्य डोमेन नाम 5.1.1: उपयोगकर्ता अज्ञात 5.7.1: संदेश सामग्री अस्वीकृत

» शीर्ष पर वापस जाएँ

मैं यह कैसे जांचूं कि मेरा SMTP सुरक्षित है या नहीं?

2020 के दशक में रैंसमवेयर हमलों की बढ़ती संख्या के साथ

इंटरनेट पर हमारा मुख्य संचार माध्यम ईमेल है, क्या यह सुरक्षित है?

एसएमटीपी सर्वर एक विशेष रूप से संवेदनशील अवसंरचना है।

वे हमारी ओर से ईमेल संदेश फैला सकते हैं।

जिसे हमारे समकक्ष विश्वसनीय प्रेषकों से आया हुआ मानते हैं।

क्योंकि भेजने वाले सर्वर द्वारा उनका सही प्रमाणीकरण हो चुका है।

एसएमटीपी सर्वर एक विशेष रूप से संवेदनशील अवसंरचना है।

वे हमारी ओर से ईमेल संदेश फैलाते हैं।

जिसे हमारे समकक्ष विश्वसनीय प्रेषकों से आया हुआ मानते हैं।

क्योंकि प्रेषक के एसएमटीपी सर्वर द्वारा उनका उचित प्रमाणीकरण हो चुका है।

यदि कोई अन्य व्यक्ति आपके SMTP सर्वर का उपयोग करता है तो क्या होगा?

मैं यह कैसे जांचूं कि मेरा SMTP सर्वर सुरक्षित है या नहीं?

इंटरनेट पर संवेदनशील अवसंरचनाओं का उपयोग

दुरुपयोग को रोकने के लिए उच्च स्तर की सुरक्षा की आवश्यकता होती है।

यदि आप smtp.gmail.com के माध्यम से संदेश भेजने का प्रयास करते हैं

आपको ब्लॉक कर दिया जाएगा और आपको यह “गंभीर सुरक्षा चेतावनी” प्राप्त होगी:

कम सुरक्षित ऐप अवरुद्ध: Google ने उस ऐप को अवरुद्ध कर दिया है जिसे आप उपयोग करने का प्रयास कर रहे थे क्योंकि यह हमारे सुरक्षा मानकों को पूरा नहीं करता है। [...]

इसका एकमात्र विकल्प OAuth2 का उपयोग करना है, जो एक ऐसा प्रोटोकॉल है जो पासवर्ड डेटा साझा नहीं करता है।

लेकिन इसके बजाय यह पहचान साबित करने के लिए प्राधिकरण टोकन का उपयोग करता है।

इंटरनेट पर सबसे अधिक उपयोग किए जाने वाले मेल सर्वर ( अगस्त 2021 के आंकड़े ) इस प्रकार हैं:

एक्सिम (58%), पोस्टफिक्स (35%), सेंडमेल (4%)

अपने स्वयं के मेल सर्वर का उपयोग जारी रखने के लिए

हैकिंग के जोखिम को कम करने के लिए, जाँच की न्यूनतम आवश्यकताएँ इस प्रकार हैं:

-

केवल सुरक्षित प्रमाणीकरण स्वीकार करें

उपयोगकर्ता नाम और पासवर्ड सुरक्षित कनेक्शन के माध्यम से भेजे जाने चाहिए।

आमतौर पर पोर्ट 587+TLS या पोर्ट 25+TLS या पोर्ट 465+SSL

सादे पाठ संवेदनशील डेटा संचार अक्षम हैं

-

मेल भेजने वाले (प्रेषक) के पते की जांच अवश्य होनी चाहिए।

केवल उन्हीं लोगों को प्रवेश मिलेगा जिन्हें आपने अनुमति दी है।

-

सभी बाहरी हमलों को ब्लॉक करने के लिए Fail2ban को कॉन्फ़िगर करें

आपकी सुरक्षा को भंग करने के प्रयासों को रोकने के लिए।

विशेष रूप से Fail2ban को सभी दोहराए गए प्रयासों को अवरुद्ध करना चाहिए:

- गलत उपयोगकर्ता नाम या पासवर्ड से लॉग इन करना

- किसी अनधिकृत प्रेषक के साथ ईमेल भेजना

- प्रमाणीकरण प्रक्रिया के दौरान एसएमटीपी कनेक्शन को बाधित करना

(कई टूटे हुए कनेक्शनों के कारण वैध उपयोगकर्ताओं के लिए एसएमटीपी सेवा अनुपलब्ध हो जाती है)

यह समस्या आमतौर पर तीन से दस प्रयासों के बीच उत्पन्न होती है।

और स्रोत आईपी को तीन से चौबीस घंटे के लिए प्रतिबंधित कर देता है।

इन बिंदुओं का परीक्षण करना और यह तय करना काफी आसान है कि क्या

आपके एसएमटीपी इंफ्रास्ट्रक्चर को सुरक्षा अपग्रेड की आवश्यकता है।

Fail2ban आपके सर्वर को ब्रूटफोर्स/डीडीओएस हमलों से बचाता है।

यह इस तरह काम करता है जैसे कोई अजनबी दरवाजे पर दस्तक देता है,

कुछ निश्चित बार थपथपाने के बाद दरवाजा गायब हो जाता है।

हैकर न्यूज की ओर से एक गवाही:

मैं कई सालों से अपना खुद का मेल सर्वर मैनेज कर रहा हूं और मुझे लगता है कि यहां कई लोग Mail-in-a-box, mailcow, Mailu आदि जैसे समाधानों का इस्तेमाल करते हैं। कोरोना से पहले मुझे अपने मेल सर्वर के साथ कभी कोई बड़ी समस्या नहीं हुई थी, लेकिन पिछले कुछ हफ्तों में मुझे बहुत ज्यादा इनकमिंग ट्रैफिक मिला - यह मेरे सर्वर के लिए बहुत ज्यादा था और मुझे हर बार इसे मैन्युअल रूप से रीबूट करना पड़ा... [...] एडिट: मैंने अपनी fail2ban सेटिंग्स बदल दीं और पाया कि मुझ पर मुख्य रूप से ब्रूट फोर्स अटैक हो रहे थे, जिनसे fail2ban जैसे टूल्स की मदद से बचाव किया जा सकता था।

Fail2ban एक लॉग-पार्सिंग एप्लिकेशन है जो सिस्टम लॉग की निगरानी करता है।

स्वचालित हमले के लक्षणों की तलाश करना।

जब परिभाषित मापदंडों का उपयोग करके दुर्व्यवहार के प्रयास का पता लगाया जाता है,

Fail2ban फ़ायरवॉल (iptables या firewalld) में एक नया नियम जोड़ता है।

हमलावर के आईपी पते को या तो एक निश्चित समय के लिए या स्थायी रूप से ब्लॉक करना।

Fail2ban आपको ईमेल के माध्यम से भी सूचित कर सकता है कि कोई हमला हो रहा है।

Fail2ban मुख्य रूप से SSH हमलों पर केंद्रित है, हालांकि इसे और भी कॉन्फ़िगर किया जा सकता है।

किसी भी ऐसी सेवा के लिए काम करना जो लॉग फाइलों का उपयोग करती है और जिसके साथ छेड़छाड़ की जा सकती है।

इसका व्यापक रूप से उपयोग किया जाता है। इसे गूगल पर खोजने पर आसानी से मिल जाता है।

मेल सर्वरों की सुरक्षा के लिए कॉन्फ़िगरेशन के उदाहरण।

ईमेल भेजने के लिए DNS सेटिंग्स

ईमेल भेजने के लिए कौन सी डोमेन DNS सेटिंग्स आवश्यक हैं?

ईमेल सेवा प्रदाता आमतौर पर प्रेषक के डोमेन को सत्यापित करने की मांग करते हैं।

उनके एसएमटीपी सर्वरों का उपयोग करने से पहले। इसके दो कारण हैं:

-

डोमेन स्वामित्व साबित करें

DNS का प्रबंधन करके, आप यह साबित करते हैं कि आप प्रेषक के डोमेन को नियंत्रित करते हैं।

इसका मतलब है कि आप किसी और के डोमेन का उपयोग नहीं कर रहे हैं (स्पूफिंग नहीं कर रहे हैं)।

-

प्रमाणित ईमेल भेजना

SPF और DKIM प्रमाणीकरण सेट करके, आपके संदेशों को

प्राप्तकर्ताओं द्वारा इन्हें "वास्तविक" प्रेषक के रूप में पहचाना जाता है।

यदि आपके डोमेन और आपके एसएमटीपी प्रदाता की प्रतिष्ठा अच्छी है

संदेश प्राप्तकर्ताओं के इनबॉक्स में पहुंच जाने चाहिए।

सारांश:

ईमेल सेवा प्रदाता: सत्यापित प्रेषकों के लिए आवश्यकताएँ

नीचे कुछ प्रमुख सेवा प्रदाताओं की सूची दी गई है जिनकी हमने जाँच की है, वर्णानुक्रम में।

जुलाई 2021 के अंत में, हमने ईमेल भेजना शुरू करने के लिए आवश्यक बुनियादी सेटिंग्स का परीक्षण किया।

सत्यापित डोमेन "emailperfect.com" था। इसे 2012 में पंजीकृत किया गया था और इससे पहले कभी भी ईमेल भेजने के लिए इसका उपयोग नहीं किया गया था।

| प्रदाता का नाम |

डीकेआईएम “से”

डोमेन संरेखण |

एसपीएफ “मेल-फ्रॉम”

डोमेन संरेखण |

नोट्स |

| अमेज़न एसईएस |

हां (3 CNAME रिकॉर्ड) |

नहीं (@amazonses.com) |

|

| मेलगन |

हाँ (TXT रिकॉर्ड) |

हाँ (TXT रिकॉर्ड) |

हॉटमेल और याहू डिलीवरी चेक* |

| मेलजेट |

हाँ (TXT रिकॉर्ड) |

नहीं (@mailjet.com) |

हॉटमेल और याहू डिलीवरी चेक* |

| रियलसेंडर |

हां (2 CNAME रिकॉर्ड) |

हाँ (TXT रिकॉर्ड) |

समर्पित आईपी पता |

| सेंडग्रिड |

हां (2 CNAME रिकॉर्ड) |

हाँ (CNAME रिकॉर्ड) |

हॉटमेल डिलीवरी चेक* |

सेंडिनब्लू |

नहीं (sendinblue.com) |

नहीं (@aa.d.sender-sib.com) |

प्रेषक सत्यापन की आवश्यकता नहीं है |

| Smtp2go |

हां (1 CNAME रिकॉर्ड) |

हाँ (CNAME रिकॉर्ड) |

|

* = हमने निम्नलिखित प्रत्येक मेलबॉक्स को एक संदेश भेजा और यह नोट किया कि क्या किसी बात से यह पता चलता है कि हमें दोबारा जांच करनी चाहिए:

जीमेल, हॉटमेल, याहू, जीएमएक्स, अरूबा, टिस्काली, एक्सचेंज ऑनलाइन

सत्यापित प्रेषक इतना महत्वपूर्ण क्यों है?

2021 में हम प्रेषक के डोमेन के प्रमाणीकरण को अनिवार्य मानते हैं।

ताकि प्राप्तकर्ता को पता चल सके कि प्रेषक का ईमेल पता जाली नहीं है।

पूर्व-निर्धारित प्रमाणीकरण जांच से भेजने वाली प्रणालियों के दुरुपयोग का जोखिम भी काफी हद तक कम हो जाता है।

इसी कारण हमने सूची से एक प्रदाता को "हटा दिया" है:

संदेश भेजने की अनुमति देने से पहले इसमें डोमेन सत्यापन की आवश्यकता नहीं होती है।

डोमेन अलाइनमेंट क्या है?

संदेश भेजते समय, हम दो डोमेन से निपट रहे होते हैं:

- प्रेषक के 'फ्रॉम' पते में, जो प्राप्तकर्ता को दिखाई देता है

- मेल भेजने वाले के पते में (जिसे "लिफाफा प्रेषक" या "वापसी पथ" भी कहा जाता है),

यह छिपा हुआ होता है और बाउंस हुए ईमेल प्राप्त करने के लिए सीधे ईएसपी द्वारा प्रबंधित किया जाता है।

“डोमेन अलाइनमेंट” की आवश्यकता को इस वाक्य में संक्षेप में बताया गया है:

जब कोई प्रेषक SPF और/या DKIM का उपयोग करके अपने ईमेल को प्रमाणित करता है,

कम से कम एक डोमेन भेजने वाले डोमेन के साथ मेल खाना चाहिए।

CNAME रिकॉर्ड और TXT रिकॉर्ड में से कौन सा बेहतर है?

DKIM प्रमाणीकरण के लिए, CNAME रिकॉर्ड को लागू करना आसान होता है।

2048-बिट TXT रिकॉर्ड जोड़ने से भी यही परिणाम प्राप्त किया जा सकता है, लेकिन यह अधिक जटिल है।

इसके अतिरिक्त, CNAME के माध्यम से DKIM रिकॉर्ड का प्रतिनिधिमंडल आपके प्रदाता को अनुमति देता है

सुरक्षा कारणों से आवश्यकता पड़ने पर इसकी कुंजी को संशोधित करने के लिए।

CNAME रिकॉर्ड का उपयोग करके SPF प्रमाणीकरण के लिए इसका मतलब है कि मेल-फ्रॉम पता

यह आपके ईमेल सेवा प्रदाता द्वारा प्रबंधित एक सबडोमेन होगा, जैसे: bounce.your-company-name.org।

प्रदाता एसपीएफ प्रमाणीकरण और बाउंस हुए संदेशों दोनों को संभालेगा।

ज़िम्ब्रा या एक्सचेंज जैसे ईमेल सर्वरों के साथ एसपीएफ प्रमाणीकरण के लिए TXT रिकॉर्ड सबसे अच्छा विकल्प है।

जहां प्रत्येक प्रेषक को बाउंस हुए संदेश सीधे प्राप्त होते हैं।

डोमेन प्रमाणीकरण के लिए केवल एक ही TXT रिकॉर्ड है।

यदि आप कई एसएमटीपी सर्वरों का प्रबंधन करते हैं तो इसे बनाए रखना मुश्किल हो सकता है।

डेडिकेटेड आईपी एड्रेस क्या होता है?

“इंटरनेट प्रोटोकॉल पता” या “आईपी पता”

यह आपके घर के फोन या मोबाइल डिवाइस पर मौजूद टेलीफोन नंबर के समान है।

अधिकांश एसएमटीपी सेवाएं अपने ग्राहकों को "साझा" आईपी पते प्रदान करती हैं।

हर बार ईमेल भेजे जाने पर एक अलग आईपी एड्रेस असाइन किया जाता है।

"समर्पित आईपी पता" का अर्थ है कि आपका ईमेल भेजने वाला आईपी पता समय के साथ नहीं बदलेगा।

इससे प्रेषक की प्रतिष्ठा पर बेहतरीन नियंत्रण मिलता है, जिसे दूसरों के उपयोग से नुकसान नहीं पहुंचाया जा सकता।

क्या हमें कंपनी के डोमेन DNS सेटिंग्स को सीधे प्रबंधित करना चाहिए?

जरूरी नहीं, क्योंकि इसके लिए कुछ तकनीकी कौशल की आवश्यकता होती है।

कंपनी प्रबंधन को इस बात की जानकारी होनी चाहिए कि DNS सेटिंग्स में कुछ बदलाव करने से समस्या उत्पन्न हो सकती है।

इसके गंभीर परिणाम हो सकते हैं, जैसे:

- वेबसाइट पर आने वाले आगंतुकों को किसी अन्य वेब सर्वर पर ले जाएं

- आने वाले संदेशों को किसी दूसरे मेल सर्वर पर रीडायरेक्ट करें

- ईमेल प्रमाणीकरण को तोड़ें ताकि संदेशों को स्पैम माना जाए या अस्वीकार कर दिया जाए

» शीर्ष पर वापस जाएँ

मेलिंग लिस्ट को कैसे प्रबंधित करें

भविष्य की योजना बनाते हुए मेलिंग लिस्ट को कैसे प्रबंधित करें?

-

सबसे पहले: मेलिंग लिस्ट मैनेजर का उपयोग क्यों करें?

सीआरएम सिस्टम (जैसे सेल्सफोर्स और माइक्रोसॉफ्ट सीआरएम)

और व्यावसायिक ईमेल (जैसे Office 365 और Google Apps Gmail)

वे सामूहिक डाक भेजने के लिए उपयुक्त नहीं हैं।

इन्हें आमने-सामने की बातचीत के लिए बनाया गया था।

दुरुपयोग से बचने के लिए वे अक्सर दैनिक भेजने की सीमा निर्धारित करते हैं।

कई बार कंपनियों को अपने अधिकांश संपर्कों या कुछ चुनिंदा समूहों को ईमेल भेजने पड़ते हैं।

बल्क ईमेलिंग को समर्पित प्रणालियों के माध्यम से प्रबंधित किया जाना चाहिए।

बड़ी मात्रा में संदेशों को संसाधित करने और स्वचालित रूप से सदस्यता समाप्त करने में सक्षम।

-

दूसरा चरण: इन समाधानों को कहाँ से प्राप्त किया जाए?

इसका आसान जवाब है "सास" - सॉफ्टवेयर एज़ अ सर्विस - के विकल्पों पर गौर करना।

(मेलचिम्प सबसे प्रसिद्ध सिस्टम है, इनक्समेल कम जाना जाता है, लेकिन इसका उपयोग बड़ी कंपनियां करती हैं)।

स्थानीय इंस्टॉलेशन बनाम क्लाउड सेवाओं का चुनाव हमेशा महत्वपूर्ण होता है।

हमारा मानना है कि स्थानीय विकल्प "ईमेल पर नियंत्रण पुनः प्राप्त करने" में मदद करता है, जिसे हम बढ़ावा दे रहे हैं।

यदि आप क्लाउड में सेल्फ-होस्टेड एप्लिकेशन का उपयोग करने का निर्णय लेते हैं, तब भी

इससे आप उसी समाधान को बनाए रखते हुए आपूर्तिकर्ता को आसानी से बदल सकते हैं।

-

तीन समाधानों का उल्लेख करना उचित होगा:

- Sendy एक परिपक्व सॉफ्टवेयर है लेकिन "क्लोज्ड सोर्स" है और इसके लिए भुगतान करना पड़ता है।

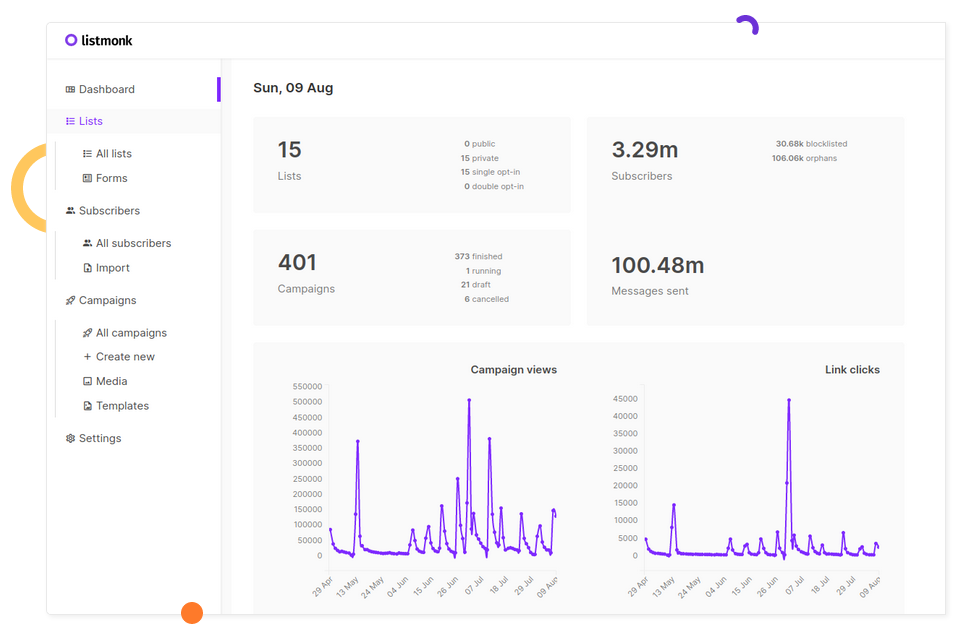

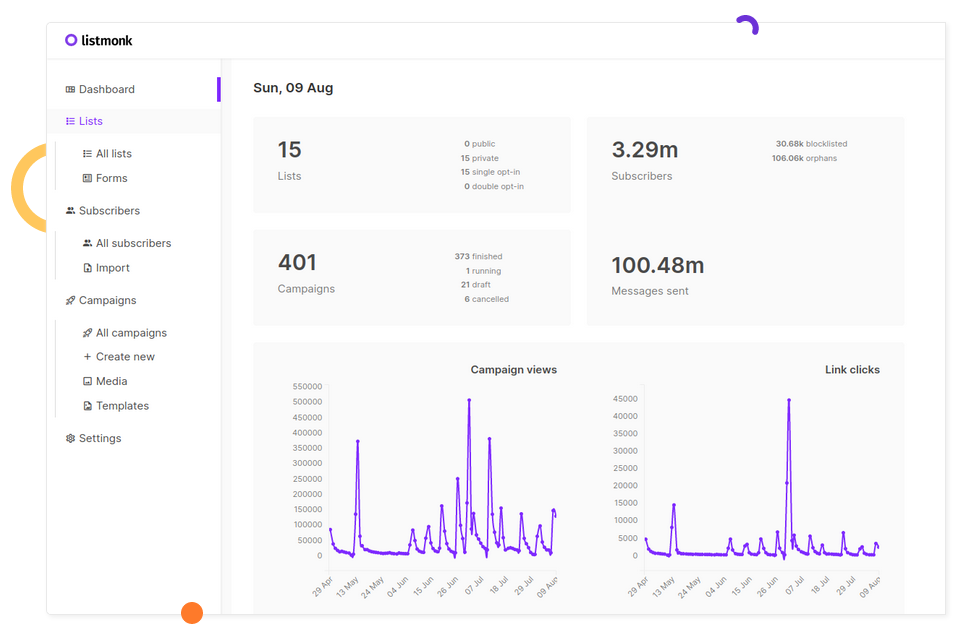

- Listmonk एक ओपन सोर्स सॉफ्टवेयर है। इसका पहला संस्करण 2021 में जारी किया गया था। इसे Go भाषा में विकसित किया गया है।

यह एक स्टैंडअलोन बाइनरी के रूप में आता है और इसकी एकमात्र निर्भरता पोस्टग्रेस डेटाबेस है। GitHub पर इसे 5.4k स्टार मिले हैं।

- मेलट्रेन भी ओपन सोर्स है। इसका पहला संस्करण 2016 में और दूसरा संस्करण 2021 में जारी किया गया था।

यह MySQL डेटाबेस का उपयोग करता है। GitHub पर इसे 4.8k स्टार मिले हैं।

एक स्वच्छ इंटरफ़ेस, सूची-केंद्रित समाधान और आसान रखरखाव की तलाश में।

और समस्याओं की स्थिति में इसे आसानी से पुनर्स्थापित किया जा सकता है, इसलिए हमने लिस्टमोंक को सर्वोत्तम विकल्प माना है।

listmonk एक सेल्फ-होस्टेड, उच्च प्रदर्शन वाली मेलिंग लिस्ट और न्यूज़लेटर मैनेजर है। यह एक स्टैंडअलोन बाइनरी के रूप में आता है और इसकी एकमात्र निर्भरता एक पोस्टग्रेस डेटाबेस है।

आवेदन के पहले चरण

यह हैकर न्यूज पर मूल घोषणा है:

knadh ने 12 जुलाई, 2019 को लिखा [–] लेखक यहाँ। listmonk के निर्माण के पीछे के कारण को स्पष्ट करने के लिए, हमारे कार्यालय (नियमित वित्तीय व्यवसाय) में, हमें नियमित रूप से 15 लाख से अधिक ग्राहकों को ईमेल, जिनमें अधिकतर महत्वपूर्ण अपडेट होते हैं, भेजने होते हैं। हमने लंबे समय तक phpList का उपयोग किया और फिर MailTrain और Sendy को आजमाया, लेकिन कई समस्याओं का सामना करने के बाद अंततः हमने एक नया समाधान खोजने का निर्णय लिया। इनमें से कुछ महत्वपूर्ण समस्याएं नीचे दी गई हैं: - प्रदर्शन। ईमेल भेजने में अत्यधिक समय लगता था। phpList की प्रदर्शन क्षमता इतनी गिर गई थी कि एक अभियान को संसाधित करने में कई दिन लग जाते थे। listmonk कई गोरूटीन (थ्रेड्स) उत्पन्न कर सकता है और कई SMTP सर्वरों पर ईमेल भेज सकता है। एक सामान्य ec2 इंस्टेंस पर, हम कुछ ही घंटों में 15 लाख से अधिक ईमेल भेज सकते हैं। - सब्सक्राइबर आयात बहुत धीमे थे। ग्राहकों को बाहरी CRM के साथ सिंक्रनाइज़ रखने के लिए सीधा एकीकरण जटिल था। जटिल तालिका संरचनाओं के कारण सीधे डेटाबेस में डेटा सम्मिलित करना मुश्किल था। listmonk एक सामान्य ec2 इंस्टेंस पर Postgres डेटाबेस में प्रति सेकंड 10,000 रिकॉर्ड आयात करता है। - सेगमेंटेशन। अक्सर, हमें कस्टम एट्रिब्यूट्स और शर्तों के आधार पर उपयोगकर्ताओं को तेजी से सेगमेंट करना होता है और उन्हें अपडेट भेजना होता है। listmonk SQL एक्सप्रेशन का समर्थन करता है जिससे उपयोगकर्ताओं को उनके एट्रिब्यूट्स के आधार पर सेगमेंट किया जा सकता है, जिन्हें आर्बिट्रेरी JSON मैप्स के रूप में परिभाषित किया गया है (Postgres JSONB टाइप के लिए धन्यवाद)। - डायनामिक टेम्प्लेट्स की अनुपलब्धता। listmonk टेम्प्लेट्स Go टेम्प्लेट एक्सप्रेशन का समर्थन करते हैं, इसलिए संदेशों में लॉजिक लिखकर उन्हें डायनामिक बनाना संभव है।

कैलाश नाध फ्री एंड ओपन सोर्स सॉफ्टवेयर (FOSS) क्षेत्र में एक बहुत सक्रिय डेवलपर हैं।

वह भारत के सबसे बड़े स्टॉक ब्रोकर ज़ेरोधा में काम करते हैं।

ज़ेरोधा के तकनीकी कर्मचारियों का ब्लॉग zerodha.tech पर प्रकाशित होता है।

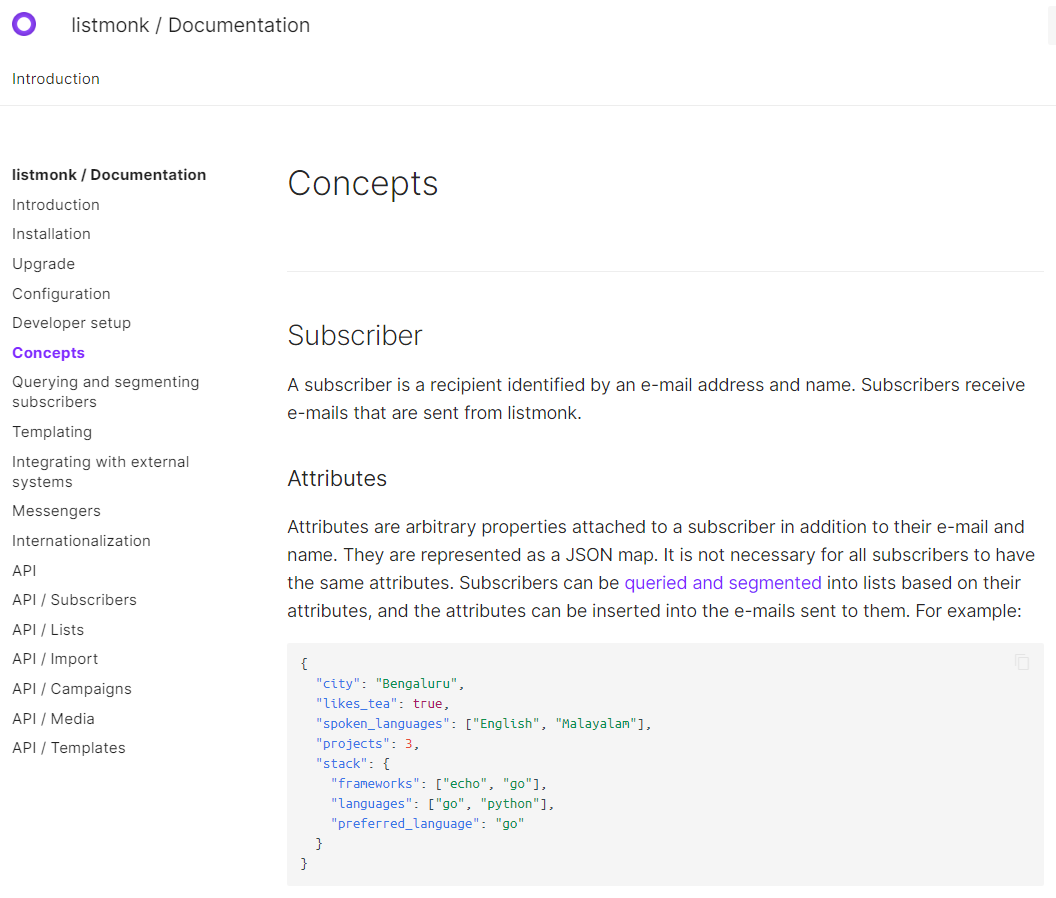

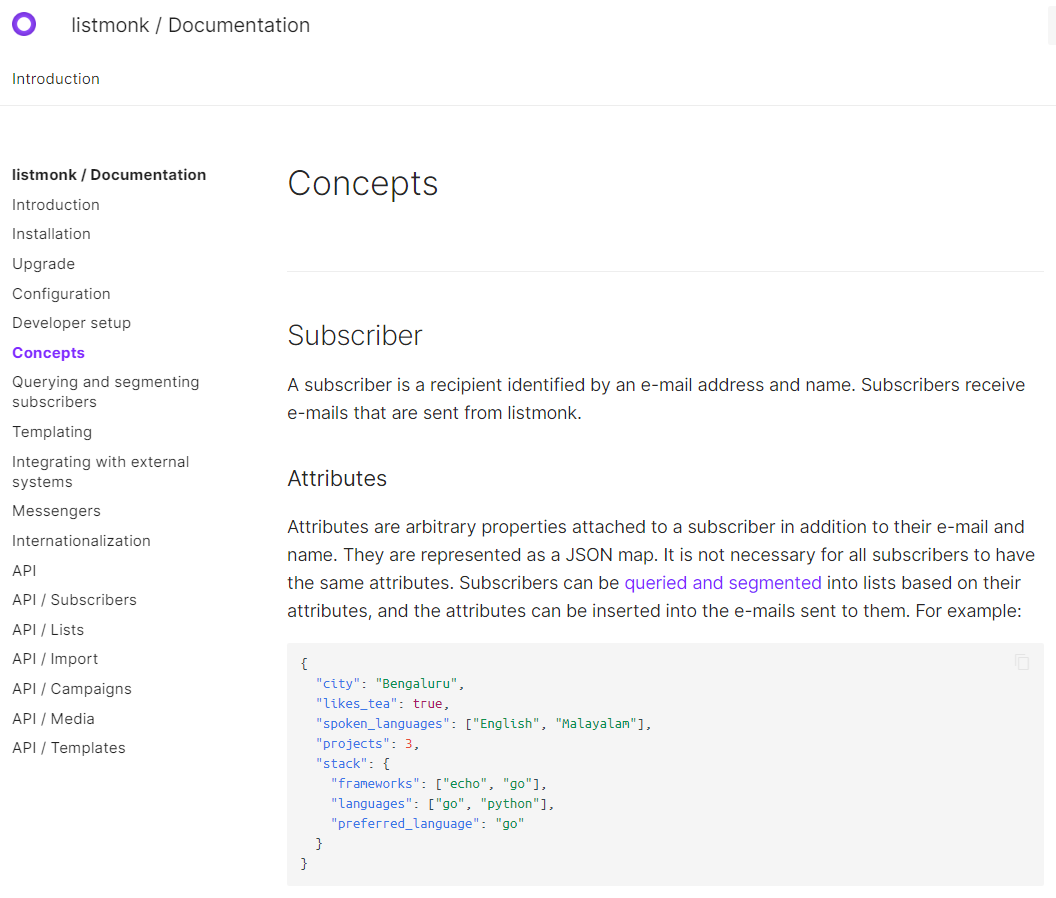

विवरण

Listmonk का दस्तावेज़ीकरण मानक उपयोग (वेब इंटरफ़ेस के माध्यम से) और डेवलपर्स (एपीआई के माध्यम से) दोनों के लिए अच्छी तरह से किया गया है ।

यह समाधान बड़ी सूचियों (लाखों ग्राहकों तक) और छोटे समूहों दोनों के लिए उपयुक्त है।

ग्राहकों की क्वेरी करने और उन्हें सेगमेंट करने की सुविधा के लिए धन्यवाद,

यह आपको ग्राहकों की प्रोफाइल और विशेषताओं के आधार पर उनमें से कुछ को खोजने और निर्यात करने की सुविधा देता है।

निकाले गए डेटा को आसानी से एक नई लक्षित मेलिंग सूची में आयात किया जा सकता है।

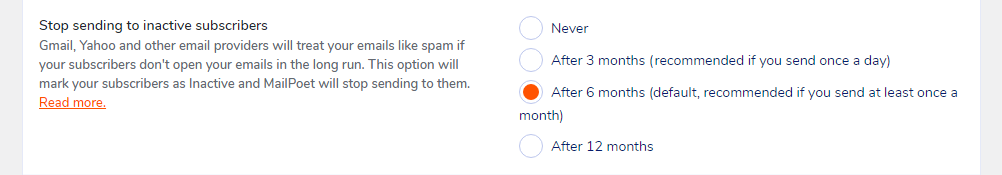

इसमें ईमेल बाउंस हैंडलिंग जैसी कुछ महत्वपूर्ण सुविधाओं का अभाव है।

लेकिन यह अगले प्रमुख रिलीज में उपलब्ध होना चाहिए:

बाउंस प्रोसेसिंग #166

बाउंस प्रोसेसिंग स्क्रीनशॉट पूर्वावलोकन

तकनीकी विचार

हमने अतीत में एक अन्य गो एप्लिकेशन का उपयोग किया था: रियलसेंडर - डीएमआरसी रिपोर्ट ।

स्रोत: dmarc-report-converter । यह बिना किसी परेशानी के तुरंत काम करने लगा।

"पोस्टग्रेएसक्यूएल डेटाबेस प्रबंधन प्रणाली, जिसे विकसित होने में दो दशकों से अधिक का समय लगा है, आज उपलब्ध सबसे उन्नत ओपन-सोर्स डेटाबेस है।" -- पोस्टग्रेएसक्यूएल का संक्षिप्त इतिहास - https://www.postgresql.org/docs/9.3/history.html

हमें अतीत में Inxmail Professional सर्वर इंस्टॉलेशन के साथ काम करते समय इसका थोड़ा अनुभव हुआ था।

2017 में Inxmail GmbH ने घोषणा की कि वे केवल PostgreSQL का समर्थन करेंगे, और अन्य सभी डेटाबेस को बंद कर देंगे:

1 जनवरी 2019 से, हम सर्वोत्तम तकनीकी आधार पर ध्यान केंद्रित करेंगे और विंडोज सर्वर के साथ-साथ MySQL, Oracle और MS SQL सर्वर डेटाबेस के लिए समर्थन बंद कर देंगे। इसका अर्थ है कि हम केवल Linux सर्वर और PostgreSQL पर आधारित Inxmail Professional के लिए ही समर्थन प्रदान करेंगे। -- Inxmail Professional लाइसेंस समाधान: हमारे सिस्टम समर्थन में परिवर्तन https://www.inxmail.de/files/files/de/downloads/Inxmail-Professional-licence-solution-EN.pdf

यह निश्चित रूप से एक अच्छा विकल्प है और नौसिखियों के लिए मूल्यवान ज्ञान में एक निवेश है।

Udemy के ऑनलाइन पाठ्यक्रम PostgreSQL की प्रारंभिक स्थापना और रखरखाव में मदद कर सकते हैं।

ओपन सोर्स में जोखिम हैं: क्या 2019 में शुरू की गई एक हालिया परियोजना को भविष्य में बनाए रखा जाएगा?

किसी को नहीं पता, शायद सबसे खराब स्थिति में कोई दूसरा डेवलपर इसका ख्याल रखेगा, लेकिन:

- अपनी विशेषताओं के कारण यह आवश्यक प्रतीत होता है; यदि यह बहुत जटिल हो जाए तो इसका रखरखाव करना मुश्किल हो जाता है।

- हमने लिस्टमॉन्क के लिए एक बग रिपोर्ट सबमिट की और डेवलपर से दो घंटे के भीतर जवाब मिल गया।

- लेखक एक बड़ी कंपनी में काम करता है जो इसका आंतरिक रूप से उपयोग करती है।

ईमेल की डिलीवरी

ईमेल की डिलीवरी, प्रश्न और उत्तर:

hemancuso ने 12 जुलाई, 2019 को लिखा [–] इस तरह के प्रोजेक्ट एक बेहतरीन विचार लगते हैं, लेकिन डिलीवरेबिलिटी एक बड़ी चिंता का विषय है जिसे पर्याप्त अनुभव के बिना मापना मुश्किल है। यदि आप इस तरह के प्रोजेक्ट का उपयोग करते हैं और उचित डिलीवरेबिलिटी सुनिश्चित करना चाहते हैं, तो ईएसपी का उपयोग/चयन करने के लिए सर्वोत्तम अभ्यास क्या हैं? knadh ने 12 जुलाई, 2019 को लिखा [–] मैं लेखक हूँ। हम अपनी कंपनी (विनियमित वित्तीय व्यवसाय) में पिछले 6 महीनों से नियामक अपडेट सहित ईमेल अपडेट भेजने के लिए लिस्टमोंक का उपयोग कर रहे हैं। हम EC2 इंस्टेंस पर पोस्टल का उपयोग करके अपने स्वयं के SMTP इंस्टेंस होस्ट करते हैं और हमें डिलीवरेबिलिटी में कभी कोई समस्या नहीं हुई है। यदि यह वैध ईमेल है, तो मुझे नहीं लगता कि यह कोई बड़ी समस्या है।

हम इस बात से सहमत हैं कि ग्राहकों को अपेक्षित संचार भेजने से अधिकांश डिलीवरी संबंधी समस्याओं से बचने में मदद मिलेगी।

हमारे अनुभव के अनुसार, संख्या जितनी अधिक होगी, कमियां होने की संभावना उतनी ही अधिक होगी।

जीमेल में AWS EC2 सर्वरों को अक्सर ब्लैकलिस्ट कर दिया जाता है - भेजे गए सभी संदेश स्पैम फोल्डर में चले जाते हैं।

RealSender समर्पित आईपी एसएमटीपी सर्वर प्रदान करता है।

जो एक विश्वसनीय और निरंतर निगरानी वाले वातावरण में काम करते हैं।

नाम के बारे में

goberoi ने 13 जुलाई, 2019 को पूछा [–] बिल्कुल अचानक सवाल: आपने यह नाम कैसे चुना? knadh ने 13 जुलाई, 2019 को कहा [–] मुझे ठीक से याद नहीं है, लेकिन मुझे लगता है कि इसके पीछे सोच कुछ इस तरह थी: "परेशानी मुक्त, शांतिपूर्ण सूची प्रबंधन"।

चलिए इसे आजमाते हैं

आप डॉकर इमेज का उपयोग करके कुछ ही मिनटों में एक कार्यशील डेमो इंस्टॉलेशन प्राप्त कर सकते हैं।

वैकल्पिक रूप से, RealSender से ListMonk डेमो अकाउंट के लिए अनुरोध करें।

» शीर्ष पर वापस जाएँ

न्यूज़लेटर कैसे भेजें

ब्लैकलिस्ट किए जाने के बाद, एक प्रमुख एंटी-स्पैम सेवा का ग्राहक सहायता अक्सर यह जवाब देता है:

कृपया अपनी ईमेल सूची की स्वच्छता की समीक्षा करें ताकि यह सुनिश्चित हो सके कि प्राप्तकर्ताओं को आपके ईमेल में रुचि हो।

“सूची स्वच्छता” और “प्राप्तकर्ताओं की रुचि” के कई पहलू हैं:

ए - मशीन की तरफ - "सूची स्वच्छता"

-

सदस्यता और सदस्यता रद्द करने की प्रक्रिया का सुव्यवस्थित प्रबंधन

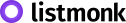

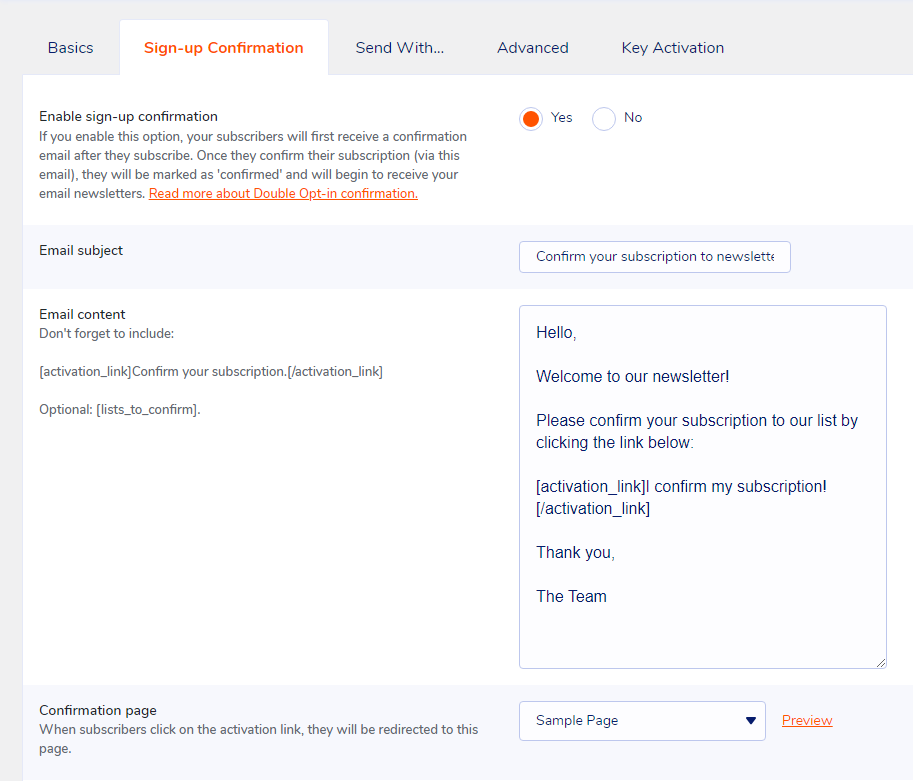

ग्राहक को अपना ईमेल पता सत्यापित करना होगा (दोहरा ऑप्ट-इन)।

प्राप्तकर्ताओं को आसानी से और निश्चित रूप से सदस्यता समाप्त करने (ऑप्ट-आउट करने) में सक्षम होना चाहिए।

-

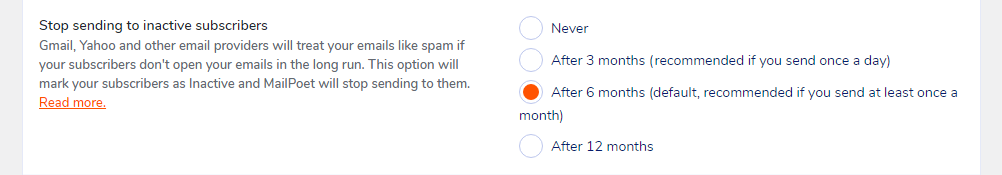

केवल सक्रिय और पूरी तरह से जुड़े हुए प्राप्तकर्ताओं को ही भेजें

खराब या भरे हुए मेलबॉक्स वाले प्राप्तकर्ताओं को बार-बार संदेश न भेजें।

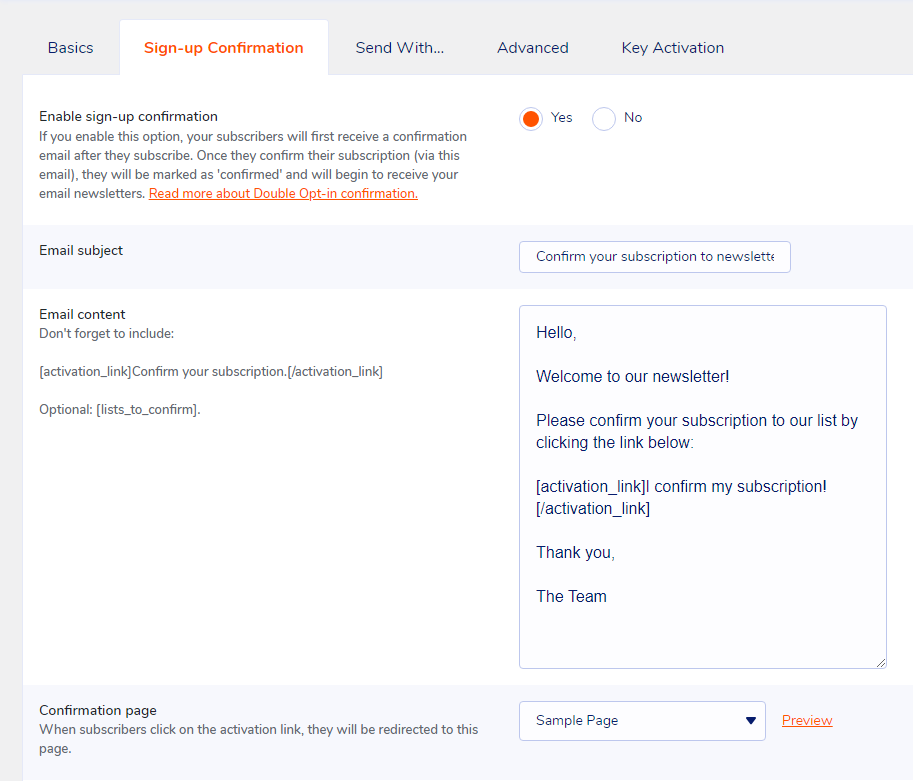

निष्क्रिय प्राप्तकर्ताओं को संदेश भेजना बंद कर दें; यदि वे कोई प्रतिक्रिया नहीं देते हैं, तो यह स्पष्ट संकेत है कि उन्हें कोई रुचि नहीं है।

-

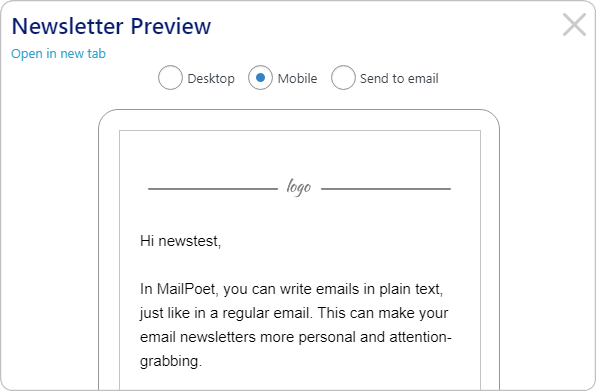

सामग्री को अच्छी तरह से पेज में विभाजित किया जाना चाहिए (केवल एक छवि नहीं) और "रिस्पॉन्सिव" होनी चाहिए, ताकि इसे कई उपकरणों पर पढ़ा जा सके।

अन्यथा, स्पैम फ़िल्टर संदेश को प्राप्तकर्ता के इनबॉक्स तक पहुँचने से पहले ही रोक सकते हैं।

-

सुनिश्चित करें कि मशीनें यह पहचान लें कि कौन भेज रहा है

ईमेल प्रमाणीकरण से गंतव्य मेल सर्वर संदेशों को विश्वसनीय प्रेषकों द्वारा भेजे गए संदेशों के रूप में पहचान सकते हैं।

बी - मानवीय पक्ष पर - "प्राप्तकर्ताओं का हित"

-

सब्सक्राइबर्स को प्राप्त होने वाली सामग्री के अनुरूप ही अपेक्षा रखनी चाहिए।

संदेश प्राप्त करने वालों को आपके संदेश का बेसब्री से इंतजार होना चाहिए और वे इसकी सराहना करेंगे।

-

उपयोगकर्ता प्रतिक्रियाओं का प्रबंधन किया जाना चाहिए

कभी-कभी कुछ गड़बड़ हो जाती है या किसी प्राप्तकर्ता को आपसे संवाद करने की आवश्यकता होती है,

हो सकता है कि वह आपको यह बताना चाहता हो कि वह अब और संदेश प्राप्त नहीं करना चाहता, भले ही अनसब्सक्राइब करने का लिंक मौजूद हो।

मशीन की तरफ - "सूची स्वच्छता"

ऊपर सूचीबद्ध बिंदुओं को कुछ सौ प्राप्तकर्ताओं वाली छोटी सूचियों के लिए आसानी से प्रबंधित किया जा सकता है।

अक्सर प्रेषक उन्हें व्यक्तिगत रूप से जानता है, क्योंकि वे ग्राहक या किसी संगठन के सदस्य होते हैं।

जब सूची बड़ी हो और उसमें हजारों प्राप्तकर्ता हों तो चीजें जटिल हो जाती हैं।

और मेल भेजने के काम में और भी लोग शामिल हो गए हैं।

इस स्थिति में पेशेवर उपकरणों का उपयोग करना अनिवार्य है।

इंटरनेट पर ईमेल मार्केटिंग के लिए कई पेशेवर समाधान उपलब्ध हैं।

अंतरराष्ट्रीय स्तर पर सबसे प्रसिद्ध मेलचिम्प है।

कई वेबसाइटें मेलचिम्प के विकल्प भी सूचीबद्ध करती हैं।

ईमेलट्रेंड्स का मिशन "ईमेल पर नियंत्रण वापस लेना" है।

इसलिए हम एक वैकल्पिक तरीका सुझाते हैं।

W3Techs के अनुसार, इंटरनेट पर मौजूद सभी वेबसाइटों में से 40% WordPress द्वारा संचालित हैं।

और यह ओपन सोर्स श्रेणी में पूरे इंटरनेट पर सबसे लोकप्रिय तकनीक है।

200,000 से अधिक सक्रिय इंस्टॉलेशन के साथ, Mailpoet

यह न्यूजलेटर के लिए सबसे अधिक उपयोग किए जाने वाले वर्डप्रेस प्लगइन में से एक है।

MailPoet एक ओपन सोर्स सॉफ्टवेयर है और 2020 के अंत से उपलब्ध है।

यह उन कंपनियों का हिस्सा है जो वर्डप्रेस की मूल कंपनी ऑटोमैटिक से जुड़ी हैं ।

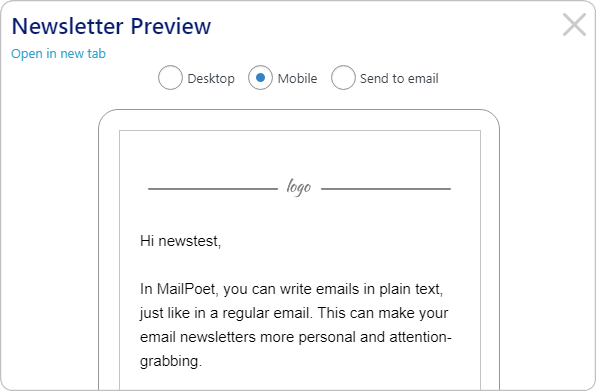

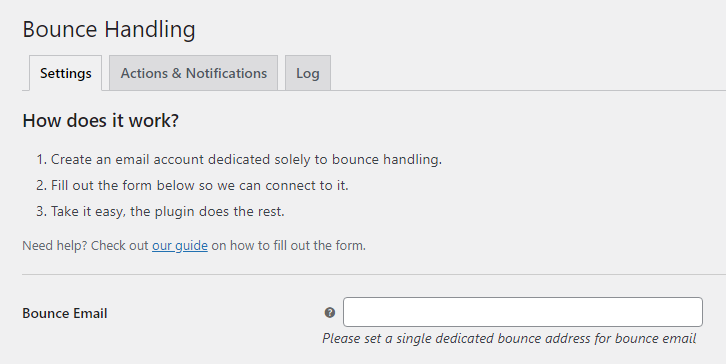

कुछ स्क्रीनशॉट आपको यह समझने में मदद कर सकते हैं कि विभिन्न बिंदुओं को कैसे पूरा किया जाता है:

सदस्यता और सदस्यता रद्द करना

पूरी तरह से संलग्न प्राप्तकर्ता

ग्राहक की स्थिति को "बाउंस" में बदलें

प्रतिक्रियाशील ईमेल टेम्पलेट्स

Mailpoet का एक "फ्रीमियम" लाभ मॉडल है, जो आपको निम्नलिखित विकल्प चुनने की अनुमति देता है:

मुझे सिर्फ प्रीमियम प्लान चाहिए, जिसमें शिपिंग की सुविधा न हो।

RealSender के लिए समर्पित SMTP सर्वर को “Send With… > Other” विकल्प के माध्यम से कॉन्फ़िगर किया जा सकता है।

“बाउंस हैंडलर मेलपोएट” प्लगइन , रियलसेंडर द्वारा प्रदान किए गए न्यूज़लेटर मेलबॉक्स के साथ मिलकर काम करता है।

यह भेजे गए ईमेल संदेशों के सही प्रमाणीकरण की गारंटी देगा।

» शीर्ष पर वापस जाएँ

मानवीय पक्ष - "प्राप्तकर्ता का हित"

मानवीय पक्ष को हासिल करना अधिक कठिन है।

यही वह बिंदु है जो अंतर पैदा करता है।

जब तकनीकी प्रबंधन परिपूर्ण न हो।

"प्रासंगिक रहो"

यह एक ऐसा नारा है जिसका इस्तेमाल कुछ साल पहले ईमेल मार्केटिंग में किया जाता था।

जब आप लोगों को मूल्यवान जानकारी भेजते हैं

आप उनसे लंबे समय तक बात करने के बाद उन्हें गहराई से जान लेते हैं।

फॉर्मेटिंग कितनी भी खराब क्यों न हो, इससे कोई फर्क नहीं पड़ता।

या फिर अगर संदेश स्पैम फोल्डर में चला जाता है।

वे तकनीकी खामियों को हमेशा माफ कर देंगे।

वे आपके ईमेल का इंतजार कर रहे होंगे, उन्हें पढ़ लें।

और यदि आवश्यक हो तो "स्पैम नहीं" बटन पर क्लिक करें।

» शीर्ष पर वापस जाएँ

निजी ईमेल कैसे भेजें

निजी और एन्क्रिप्टेड ईमेल कैसे भेजें?

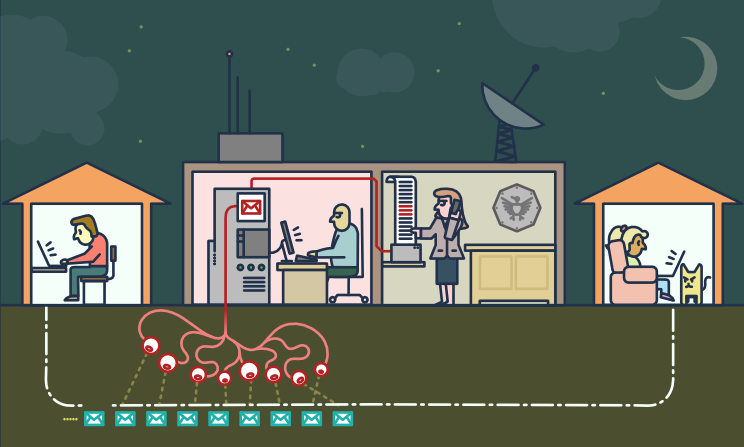

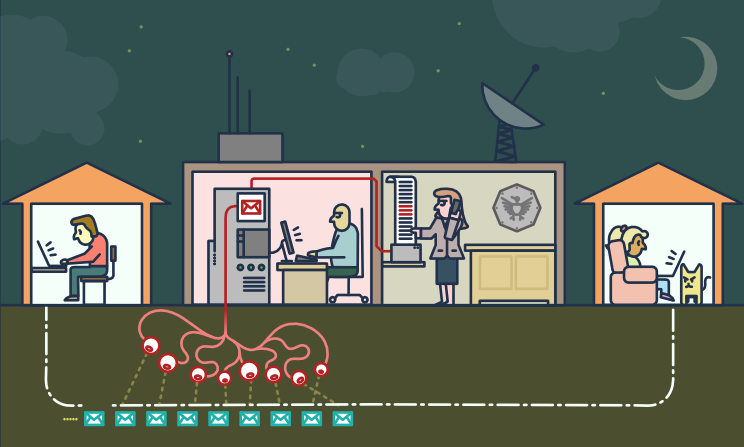

ईमेल न तो निजी है और न ही सुरक्षित।

इसे गोपनीयता या सुरक्षा को ध्यान में रखकर डिजाइन नहीं किया गया था।

आपके ईमेल को ट्रांजिट के दौरान संभालने वाला कोई भी व्यक्ति इसे पढ़ सकता है।

इसमें आपका इंटरनेट सेवा प्रदाता (आईएसपी), कोई हैकर या एनएसए (अमेरिकी राष्ट्रीय सुरक्षा एजेंसी) शामिल हो सकते हैं।

सारांश:

आज क्या हो रहा है

“कानूनी” पक्ष पर

किसी भी जानकारी का महत्व तभी पता चलता है जब आप उसे आपस में जोड़ पाते हैं।

किसी ऐसी चीज के साथ जो भविष्य में किसी समय पर पहुंचे।

क्योंकि आप उन बिंदुओं को नहीं जोड़ सकते जो आपके पास नहीं हैं, यह हमें एक ऐसी स्थिति में ले जाता है,

हम मूल रूप से हर चीज को इकट्ठा करने और उसे हमेशा के लिए अपने पास रखने की कोशिश करते हैं।"

उन्होंने कहा है कि यह सिर्फ मेटाडेटा है, यह सिर्फ मेटाडेटा है, [...]

आप किससे बात कर रहे हैं, कब बात कर रहे हैं, आपने कहाँ-कहाँ यात्रा की।

ये सभी मेटाडेटा इवेंट हैं।

PRISM का उद्देश्य कंटेंट है। […] वे सभी इसे देख सकते हैं क्योंकि यह एन्क्रिप्टेड नहीं है।”

ऐसे दर्जनों मनोवैज्ञानिक अध्ययन हैं जो यह साबित करते हैं।

जब किसी को पता चलता है कि उस पर नजर रखी जा रही है,

उनका व्यवहार कहीं अधिक अनुरूपतावादी और आज्ञाकारी होता है।

[…] व्यापक निगरानी दिमाग में एक कैदखाना बना देती है […]

“अवैध” पक्ष पर

धोखाधड़ी करने वाले लोग किसी कंपनी के कंप्यूटर नेटवर्क में घुसपैठ करने के लिए मैलवेयर का भी इस्तेमाल कर सकते हैं।

और वित्तीय मामलों से संबंधित ईमेल आदान-प्रदान तक पहुंच प्राप्त करना।

बिजनेस ईमेल कॉम्प्रोमाइज (बीईसी)—जिसे ईमेल अकाउंट कॉम्प्रोमाइज (ईएसी) के नाम से भी जाना जाता है

यह आर्थिक रूप से सबसे अधिक नुकसान पहुंचाने वाले ऑनलाइन अपराधों में से एक है।

बीईसी घोटाले में, अपराधी एक ईमेल संदेश भेजते हैं जो किसी ज्ञात स्रोत से आया हुआ प्रतीत होता है।

एक वैध अनुरोध करना [...]

शीर्ष पर वापस जाएं

चुनौतियाँ

गुमनामी और गोपनीयता

गुमनामी गोपनीयता से भिन्न होती है।

[...] हम संदेशों को एन्क्रिप्ट कर रहे हैं

ताकि अगर लोगों को यह भी पता चले कि हमने संदेश भेजा है

वे इसे पढ़ नहीं सकते।

लेकिन कभी-कभी हम यह भी नहीं चाहते कि लोगों को पता चले कि हमने कोई संदेश भेजा है।

इंटरनेट पर गुमनामी हासिल करना मुश्किल है।

इसके लिए आपके द्वारा उपयोग किए जाने वाले उपकरणों का गहन ज्ञान आवश्यक है।

यह गाइड आपको इसकी जटिलता का अंदाजा दे सकती है:

निजी ईमेल प्रदाता

गोपनीयता प्राप्त करना आसान है।

भले ही आपके पास छिपाने के लिए कुछ भी न हो, एन्क्रिप्शन का उपयोग करना

यह आपके साथ संवाद करने वाले लोगों की गोपनीयता की रक्षा करने में मदद करता है।

और इससे बड़े पैमाने पर निगरानी प्रणालियों के लिए मुश्किलें खड़ी हो जाती हैं।

अगर आपके पास छिपाने के लिए कुछ महत्वपूर्ण है, तो आप अकेले नहीं हैं;

ये वही उपकरण हैं जिनका उपयोग व्हिसलब्लोअर अपनी पहचान की सुरक्षा के लिए करते हैं।

मानवाधिकारों के हनन, भ्रष्टाचार और अन्य अपराधों पर प्रकाश डालते हुए।

सबसे पहला और सबसे महत्वपूर्ण कदम है अपनी सुरक्षा करना।

और अपने संचार की निगरानी को यथासंभव कठिन बना दें।

एंड-टू-एंड एन्क्रिप्शन

ईमेल के लिए एंड-टू-एंड (ई2ईई) एन्क्रिप्शन का उपयोग यह सुनिश्चित करने के लिए किया जा सकता है कि

कि संदेश की सामग्री को केवल भेजने वाला और प्राप्तकर्ता ही पढ़ सकते हैं।

इस सुरक्षा के बिना नेटवर्क प्रशासकों के लिए यह आसान हो जाता है,

ईमेल प्रदाताओं और सरकारी एजेंसियों को आपके संदेश पढ़ने की अनुमति होगी।

ई-टू-ईई को हासिल करने के लिए प्रेषक और प्राप्तकर्ता दोनों को सावधानी बरतनी चाहिए।

इसमें शामिल किसी भी पक्ष की एक भी गलती ई2ईई की सुरक्षा को भंग करने के लिए पर्याप्त हो सकती है।

ईमेल मेटाडेटा, जैसे प्रेषक का ईमेल पता, प्राप्तकर्ता का ईमेल पता, दिनांक और समय, को e2ee का उपयोग करके सुरक्षित नहीं किया जा सकता है।

ई2ईई का उपयोग करने पर भी मेल का विषय असुरक्षित और आसानी से पठनीय रह सकता है।

शीर्ष पर वापस जाएं

समाधान

< technical > Pretty Good Privacy - also known as PGP

PGP सॉफ्टवेयर एन्क्रिप्शन के OpenPGP मानक का पालन करता है।

डेटा को एन्क्रिप्ट और डिक्रिप्ट करने के लिए मानक (आरएफसी 4880)।

PGP आपके ईमेल के मुख्य भाग को एक कोड में एन्क्रिप्ट करता है।

जिसे केवल सही व्यक्ति ही पढ़ सकता है।

PGP लगभग किसी भी कंप्यूटर या स्मार्टफोन पर चलता है।

यह मुफ्त में उपलब्ध है और इसके लिए कोई शुल्क नहीं देना पड़ता।

प्रत्येक उपयोगकर्ता के पास एक अद्वितीय सार्वजनिक कुंजी और एक निजी कुंजी होती है।

जो संख्याओं की यादृच्छिक श्रृंखलाएं हैं।

आपकी सार्वजनिक कुंजी किसी भौतिक कुंजी की तरह नहीं है, क्योंकि यह एक ऑनलाइन निर्देशिका में है, जहां से लोग इसे डाउनलोड कर सकते हैं।

लोग आपके द्वारा भेजी जाने वाली ईमेल को एन्क्रिप्ट करने के लिए आपकी सार्वजनिक कुंजी का उपयोग पीजीपी के साथ करते हैं।

आपकी निजी कुंजी एक भौतिक कुंजी की तरह है, क्योंकि आप इसे अपने पास (अपने कंप्यूटर पर) रखते हैं।

आप PGP और अपनी निजी कुंजी का उपयोग करके अन्य लोगों द्वारा आपको भेजे गए एन्क्रिप्टेड ईमेल को डिकोड करते हैं।

अगर पीजीपी से एन्क्रिप्ट किया गया कोई ईमेल गलत हाथों में पड़ जाए, तो वह बिल्कुल बेतुका लगेगा।

वास्तविक प्राप्तकर्ता की निजी कुंजी के बिना, इसे पढ़ना लगभग असंभव है।

निगरानी से खुद को बचाने के लिए, हमें यह सीखना होगा कि पीजीपी का उपयोग कब करना है।

और जब भी हम ईमेल पते साझा करें, तो अपनी सार्वजनिक कुंजी साझा करना शुरू कर दें।

< technical > How to use PGP encryption

पीजीपी का उपयोग करने के लिए, आपको एक सार्वजनिक कुंजी और एक निजी कुंजी (जिन्हें एक साथ कुंजीजोड़ी के रूप में जाना जाता है) की आवश्यकता होगी।

इनमें से प्रत्येक बेतरतीब ढंग से उत्पन्न संख्याओं और अक्षरों की एक लंबी श्रृंखला है जो आपके लिए अद्वितीय है।

आपकी सार्वजनिक और निजी कुंजियाँ एक विशेष गणितीय फ़ंक्शन द्वारा आपस में जुड़ी हुई हैं।

एक ऐसा एप्लिकेशन आवश्यक है जो कुंजियों का प्रबंधन करे और संदेशों के एन्क्रिप्शन/डिक्रिप्शन को संभाले।

ये सबसे लोकप्रिय विकल्पों का चयन है:

< easy > Alternatives to PGP encryption

जो साझेदार पहले से ही PGP का उपयोग कर रहा है, उसके साथ सुरक्षित संचार के लिए PGP सबसे अच्छा समाधान है।

अपने समकक्ष को पीजीपी का उपयोग शुरू करने के लिए कहना कठिन हो सकता है।

वे सेवाएं जो आपको किसी रहस्य को केवल एक बार साझा करने की अनुमति देती हैं, एक विकल्प हैं।

किसी चीज़ को एक बार भेजने के लिए, ओपन-सोर्स वेब ऐप्स उपलब्ध हैं।

जो आपको ऐसी जानकारी दर्ज करने की अनुमति देता है जिसे केवल एक बार ही देखा जा सकता है।

प्राप्तकर्ता द्वारा पृष्ठ खोलने के बाद, जानकारी हटा दी जाती है।

और आपकी चैट लॉग या ईमेल में केवल एक खराब लिंक ही बचा रहता है।

यह उतना मजबूत नहीं है जितना कि आपकी पूरी टीम द्वारा पीजीपी का उपयोग करना, लेकिन इसे सेट अप करना या समझाना बहुत आसान है।

हम इसका उपयोग करके अपेक्षाकृत गैर-तकनीकी लोगों को लॉगिन जानकारी भेजने में सक्षम हुए हैं, और उन्हें इसका उपयोग करना आसान लगता है।

उदाहरण (पासवर्ड जोड़े बिना):

मान लीजिए आपके पास एक पासवर्ड है। आप इसे अपनी सहकर्मी जेन को देना चाहते हैं। आप इसे ईमेल कर सकते हैं, लेकिन फिर यह उसके ईमेल में चला जाएगा, जिसका बैकअप लिया जा सकता है, और संभवतः यह NSA द्वारा नियंत्रित किसी स्टोरेज डिवाइस में है। अगर जेन को पासवर्ड का लिंक मिल जाता है और वह उसे कभी नहीं देखती, तो पासवर्ड गायब हो जाता है। अगर NSA को लिंक मिल जाता है, और वे पासवर्ड देख लेते हैं... तो उनके पास पासवर्ड होगा। साथ ही, जेन पासवर्ड नहीं पा सकती, लेकिन अब जेन को पता चल गया है कि कोई न केवल उसके ईमेल में देख रहा है, बल्कि लिंक पर क्लिक भी कर रहा है।

इनमें से कुछ सेवाएं, जो पूरी तरह से निःशुल्क और ओपनसोर्स हैं, नीचे सूचीबद्ध हैं।

आप चाहें तो अपने स्वयं के वेब सर्वर पर भी एक इंस्टेंस होस्ट करने का विकल्प चुन सकते हैं।

PrivateBin (PasteBin के सुरक्षित संस्करण की तरह) PHP में विकसित किया गया है।

PrivateBin का कोड GitHub पर प्रकाशित हो चुका है - 3100 स्टार्स

PrivateBin के निर्देश एक अलग वेबसाइट पर उपलब्ध हैं।

OneTimeSecret को Ruby भाषा में विकसित किया गया है।

OneTimeSecret का कोड और निर्देश GitHub पर प्रकाशित हो चुके हैं - 1200 स्टार्स

SnapPass पाइथन भाषा में लिखा गया है। इसे मूल रूप से Pinterest द्वारा विकसित किया गया था।

SnapPass का कोड और निर्देश GitHub पर प्रकाशित हैं - 600 स्टार्स

शीर्ष पर वापस जाएं

बीसीसी ईमेल कैसे भेजें और सीमित करें

Bcc ईमेल कैसे भेजें और सीमित करें?

“Cc” का अर्थ है “कार्बन कॉपी”, जो कि (पुराने) अर्थ में प्रतिलिपि बनाने से संबंधित है।

टाइपराइटर पर कार्बन पेपर का उपयोग करके।

ईमेल में “Bcc:” फ़ील्ड (जहाँ “Bcc” का अर्थ “ब्लाइंड कार्बन कॉपी” है)

इसमें संदेश प्राप्त करने वालों के पते शामिल हैं।

जिनके पते संदेश के अन्य प्राप्तकर्ताओं को नहीं बताए जाने चाहिए।

– आईईटीएफ आरएफसी 2822 “इंटरनेट संदेश प्रारूप”

बीसीसी और सीसी के बीच का अंतर प्राप्तकर्ता की गोपनीयता में निहित है।

सीसी सुविधा का उपयोग करके, सीसी फ़ील्ड में ईमेल पते

ये ईमेल प्राप्त करने वाले सभी लोगों को दिखाई देते हैं।

बीसीसी में शामिल व्यक्ति सीधे प्राप्तकर्ता (टू:) को देख सकता है।

उसे यह पता नहीं चल पाएगा कि ईमेल में और किसे-किसे बीसीसी में रखा गया था।

बीसीसी को अक्सर एक उपयोग में आसान सामूहिक ईमेल वितरण प्रणाली के रूप में देखा जाता है।

नीचे बीसीसी के उपयोग के फायदे और नुकसान का संक्षिप्त विश्लेषण दिया गया है।

पृष्ठ के अंत में, कुछ सुझावों के साथ निष्कर्ष दिए गए हैं ।

पेशेवरों

यह आसान है: इसे कोई भी इस्तेमाल कर सकता है।

- यह कई ईमेल प्राप्तकर्ताओं से संपर्क करने का एक आसान तरीका है।

- ईमेल क्लाइंट का उपयोग करने वाला कोई भी व्यक्ति इसका लाभ उठा सकता है।

- सही तरीके से इस्तेमाल करने पर, यह प्राप्तकर्ताओं की ईमेल आईडी का खुलासा न करके उनकी गोपनीयता का सम्मान करता है।

शीर्ष पर वापस जाएं

दोष

ईमेल बिना पूर्व जांच के जानकारी भेजने का एक माध्यम है।

बीसीसी की पहुंच सैकड़ों या हजारों संपर्कों तक बढ़ जाती है।

बीसीसी को उच्च जोखिम वाला रोग माना जाना चाहिए।

यह एक संभावित रूप से खतरनाक संचार उपकरण है।

- यह एक त्रुटि-प्रवण प्रक्रिया है, इसके जोखिम इस प्रकार हैं:

- गलती से Bcc प्राप्तकर्ताओं को Cc फ़ील्ड में जोड़ दिया गया

इससे आमतौर पर ब्रांड को गंभीर नुकसान होता है।

इस स्थिति से निकलने का सबसे आम तरीका एक नया माफीनामा भेजना है।

सभी लाभार्थियों के नाम सार्वजनिक कर दिए गए हैं।

» “सभी को उत्तर दें” का अनपेक्षित (और कभी-कभी जानबूझकर) उपयोग

जिससे अनियंत्रित ईमेल श्रृंखलाएं उत्पन्न होती हैं

कोई व्यक्ति GDPR के दृष्टिकोण से गोपनीयता संबंधी घटना का मुद्दा उठा सकता है।

यदि विषय/निकाय में व्यक्तिगत डेटा की "विशेष श्रेणियां" शामिल हैं, तो पहचान हो जाती है।

वे लोग जो एक ही श्रेणी (अर्थात बीमारी, अभिविन्यास या विश्वास) से संबंधित हैं।

- गलती से किसी को मुख्य (दृश्यमान) प्राप्तकर्ता के रूप में जोड़ देना

- किसी को जोड़ना भूल गए हों या किसी ऐसे व्यक्ति को जोड़ दिया हो जिसे संदेश नहीं मिलना चाहिए

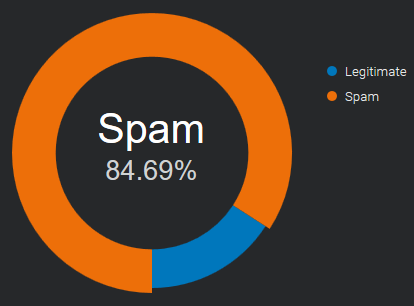

- स्पैम के रूप में वर्गीकृत होने की उच्च संभावना है

- समस्या यह है कि अधिकांश स्पैमर Bcc का उपयोग करके संदेश भेजते हैं।

गंतव्य मेल सर्वर बीसीसी संदेशों को स्वीकार करने में सतर्क रहते हैं।

- अगर मैं आपको बीसीसी का उपयोग करके संदेश भेजता हूं,

आपको एक ईमेल प्राप्त होता है जो आपको संबोधित नहीं है।

स्पैम का मूल्यांकन करते समय यह संदेश के विरुद्ध एक नकारात्मक बिंदु है।

- यही संदेश कई ईमेल पतों पर भेजा जाएगा।

एक ही डोमेन से संबंधित सभी फ़ाइलों को एक साथ गिनना और ब्लॉक करना आसान है।

- गलत पतों पर कोई नियंत्रण नहीं है

- एक ही प्राप्तकर्ता में दो/तीन ईमेल पते हो सकते हैं।

इससे प्राप्तकर्ता को संदेश भेजने की प्रक्रिया प्रभावित होती है, भले ही एक या अधिक पते सही हों।

- व्याकरणिक रूप से गलत पते बिना किसी चेतावनी के स्वीकार कर लिए जाते हैं।

उदाहरण के लिए, यदि @ चिह्न अनुपस्थित है या रिक्त स्थान हैं

- कोई वैयक्तिकरण नहीं / कम प्रभाव / बहुत कम या कोई प्रतिक्रिया नहीं

- संदेश अनिवार्य रूप से मानक और "अनाम" होगा।

व्यक्तिगत रूप से संवाद करना संभव नहीं है, न ही प्रिय श्रीमान/श्रीमती...

- आपके Bcc किए गए प्राप्तकर्ताओं को एक संदेश प्राप्त होगा जो किसी और के लिए भेजा गया है।

वे इस पर ध्यान देने या प्रतिक्रिया देने की संभावना नहीं रखते हैं।

- तकनीकी समस्याएं होने की पूरी संभावना है।

- स्पैमर या हैकर द्वारा की गई किसी भी प्रकार की दुरुपयोगपूर्ण कार्रवाई से कई प्राप्तकर्ता शीघ्र ही प्रभावित हो सकते हैं।

एसएमटीपी सर्वर की प्रतिष्ठा को नुकसान पहुंचाना (अर्थात सर्वर को ब्लैकलिस्ट करना)

- प्रेषक का मेलबॉक्स बाउंस संदेशों से भर सकता है (उपयोगकर्ता अज्ञात, मेलबॉक्स भरा हुआ, आदि)।

भेजे गए ईमेलों में इनकी संख्या 5% से 20% के बीच हो सकती है।

- भेजने से ईमेल डिलीवरी सिस्टम (एसएमटीपी सर्वर) पर बुरा प्रभाव पड़ सकता है, उदाहरण के लिए:

कई बार "बाद में फिर से कोशिश करें" के जवाब मिले, मेल-क्यू में बड़ी संख्या में संदेश थे, सिस्टम क्रैश हो गया।

शीर्ष पर वापस जाएं

निष्कर्ष

- सीमाएँ निर्धारित करें

- अपने ईमेल प्रदाता द्वारा अनुमत प्राप्तकर्ताओं की संख्या की जाँच करें।

खुद आजमाकर देखें, तभी आपको पूरी तरह यकीन होगा।

RealSender परीक्षण के लिए 300 @bogusemail.net पतों की एक सूची साझा करता है।

ये संदेश एक "ब्लैक-होल" मेलसर्वर तक पहुंचेंगे:

bogusemail-test.txt

- एक संदेश में प्राप्तकर्ताओं की संख्या को सीमित करें, जैसे कि 20।

अधिक प्राप्तकर्ताओं को अनुमति देने से संदेश भेजना आसान हो जाता है।

हजारों ईमेल पतों को छोटे-छोटे समूहों में विभाजित करना।

- पेशेवर बनें

- विभिन्न चैनलों के माध्यम से ही बड़े पैमाने पर ईमेल भेजने की अनुमति दें।

- कई संदेश भेजते समय अलग-अलग प्रेषक पते का उपयोग करें।

उदाहरण के लिए, एक और सबडोमेन, जैसे @news.companyname.com

केवल अधिकृत व्यक्तियों को ही इस तक पहुंच प्राप्त होगी।

और वे इसे और अधिक सावधानी से संभालेंगे।

- व्यवस्थित कार्यालयों के भीतर, जहां कई लोग ईमेल के साथ काम करते हैं,

सामूहिक ईमेल भेजने के लिए विशेष ऐप्स का उपयोग करें

पेशेवर प्रणालियों में एक अनुमोदन कार्यप्रवाह होता है।

चरणबद्ध नियंत्रण के माध्यम से, इन्हें गलतियों से बचने के लिए डिज़ाइन किया गया है।

शीर्ष पर वापस जाएं

ईमेल मार्केटिंग का मापन करें

आप अपने ईमेल मार्केटिंग अभियानों के प्रदर्शन को कैसे माप सकते हैं?

निम्नलिखित जानकारी हमारे पंद्रह वर्षों के अनुभव से प्राप्त हुई है।

Inxmail ईमेल मार्केटिंग प्लेटफॉर्म के साथ।

“ईमेल मार्केटिंग कैंपेन” क्या होते हैं?

ये अनुमति-आधारित बड़े पैमाने पर भेजे जाने वाले ईमेल हैं।

जिसकी सामग्री आम तौर पर प्राप्तकर्ता की रुचियों के अनुसार अनुकूलित की जाती है।

जहां प्रेषक प्राप्तकर्ताओं के व्यवहार के आधार पर प्रतिक्रिया डेटा प्राप्त कर सकता है।

उत्तर या "फीडबैक डेटा" ही मेट्रिक्स का आधार होते हैं।

ईमेल मार्केटिंग अभियानों के प्रदर्शन पर रिपोर्टों के पीछे की कहानी।

आइए जानते हैं कि वे क्या हैं और उन्हें कैसे मापा जाता है:

बेहतरीन तकनीकी उपकरण भी बेकार हैं यदि संदेश प्राप्तकर्ता के इनबॉक्स तक नहीं पहुंचते हैं।

यहीं पर "ईमेल डिलीवरेबिलिटी" का महत्व सामने आता है:

ईमेल मार्केटिंग अभियान

अनुमति-आधारित विपणन

अनुमति-आधारित विपणन, जिसे “संवाद विपणन” भी कहा जाता है।

यह अवधारणा 1999 में सेठ गोडिन द्वारा अपनी बेस्टसेलर पुस्तक "परमिशन मार्केटिंग" में प्रस्तुत की गई थी।

पुस्तक में इसे "इंटरप्शन मार्केटिंग" के विपरीत परिभाषित किया गया है।

इसका प्रयोग आमतौर पर टीवी और समाचार पत्रों जैसे पारंपरिक जनसंचार माध्यमों में किया जाता है।

इसका उद्देश्य व्यक्तिगत और प्रत्यक्ष संचार स्थापित करना है।

दोनों पक्षों के बीच संबंध स्थापित करना और मानवीय संवाद को सक्रिय करना

जिसका अनुभव दोनों के लिए उपयोगी और ज्ञानवर्धक है।

शीर्ष पर वापस जाएं

उपयोगकर्ता प्रतिक्रियाओं को ट्रैक करना

प्राप्त गोपनीयता अनुमतियों के आधार पर, प्रेषक निम्नलिखित जानकारी रिकॉर्ड कर सकता है:

- एकत्रित डेटा

- किसी एक उपयोगकर्ता का डेटा (जैसे कि किसने ईमेल खोला, किसने क्लिक किया)

एकत्रित डेटा

वे वैश्विक प्रतिक्रिया और सामान्य रुझानों पर जानकारी प्रदान करते हैं।

(उदाहरण के लिए, कितने लोगों ने ईमेल खोला, कितने लोगों ने क्लिक किया)

एकल उपयोगकर्ता डेटा

वे व्यक्तिगत जानकारी प्राप्त करने की अनुमति देते हैं

व्यक्तिगत डेटा एकत्र करके और फिर व्यक्तिगत संदेश भेजकर,

पिछली बातचीत और उपयोगकर्ता व्यवहार के आधार पर

शीर्ष पर वापस जाएं

उपयोगकर्ता ट्रैकिंग कैसे काम करती है

लिंक ट्रैकिंग वेबसाइट के अंतिम URL को बदलने की गतिविधि है।

एक काल्पनिक पते के साथ, जो विज़िट को रिकॉर्ड करता है और उपयोगकर्ता को गंतव्य पृष्ठ पर पुनर्निर्देशित करता है।

ईमेल संदेशों में, केवल लिंक पर क्लिक को ही ट्रैक किया जा सकता है।

बाहरी छवियां, वे छवियां जिन्हें डाउनलोड करने से पहले ईमेल क्लाइंट पुष्टि मांगता है।

इन्हें लिंक के रूप में माना जाता है, इसलिए आपको केवल एक बाहरी छवि URL को ट्रैक करने की आवश्यकता है।

ईमेल खोलने की दर जानने के लिए।

ट्रैकिंग में आमतौर पर केवल "मेल आईडी" ही रिकॉर्ड की जाती है।

भेजे गए ईमेल का एक विशिष्ट पहचानकर्ता।

विज़िट किए गए पेजों की सूची जोड़कर व्यक्तिगत ट्रैकिंग की जा सकती है।

सॉफ्टवेयर द्वारा उत्पन्न एक या अधिक पैरामीटर,

उदाहरण के लिए: example.com/test.html?id=54725788327466628654

“आईडी” पैरामीटर संदेश में एक विशिष्ट उपयोगकर्ता और एक विशिष्ट लिंक को संदर्भित करता है।

प्राप्त जानकारी स्वचालित रूप से

ईमेल मार्केटिंग एप्लिकेशन में प्राप्तकर्ता का डेटा अपडेट करें

या फिर क्लिक के स्रोत से संबंधित जानकारी वेब एनालिटिक्स प्लेटफॉर्म को भेज दें।

उदाहरण के लिए: एक ट्रैवल एजेंसी माप सकती है

उपयोगकर्ता समुद्र या पर्वतीय समाचारों पर कितनी बार क्लिक करता है?

समय के साथ एक विशिष्ट काउंटर को बढ़ाना।

एकत्रित किए गए डेटा से प्राप्तकर्ता के पसंदीदा गंतव्य का पता चलेगा।

शीर्ष पर वापस जाएं

ओपन रेट माप कैसे काम करता है

ट्रैक किए गए लिंक पर क्लिक से प्राप्त डेटा को मिलाकर ओपन रेट मापा जाता है।

और डाउनलोड की गई ट्रैक की गई छवियों द्वारा उत्पन्न "छिपे हुए क्लिक"।

यदि किसी संदेश को ईमेल क्लाइंट पूर्वावलोकन में खोला जाता है,

छवियों को डाउनलोड किए बिना या किसी भी लिंक पर क्लिक किए बिना,

यह जानना संभव नहीं है कि इसे खोला गया है या नहीं।

2003 से, पहले आउटलुक, फिर अधिकांश ईमेल क्लाइंट,

अपने उपयोगकर्ताओं की गोपनीयता की रक्षा के लिए

छवियों के स्वचालित डाउनलोड को रोकना शुरू कर दिया

अन्यथा प्रत्येक ईमेल पढ़े जाने पर उसे ट्रैक किया जाता।

2013 से, जीमेल में छवियां डिफ़ॉल्ट रूप से स्वचालित रूप से प्रदर्शित होती हैं।

डाउनलोड प्रक्रिया एक तीसरे सर्वर द्वारा की जाती है, जिसे "प्रॉक्सी" कहा जाता है।

जो उपयोगकर्ता के टर्मिनल को छुपा देता है, लेकिन फिर भी ईमेल मार्केटिंग ऑपरेटरों को अनुमति देता है।

यह जानने के लिए कि छवि डाउनलोड हो गई है और संदेश खुल गया है।

अतिरिक्त जानकारी यहां पाई जा सकती है:

जीमेल का नया इमेज प्रॉक्सी कैसे काम करता है और इसका आपके लिए क्या मतलब है

प्रारंभिक दरों का पंजीकरण सटीक नहीं है।

वास्तविक रिक्तियों की तुलना में कम मूल्य प्रदान करता है।

वैसे भी इसे मापना एक अच्छा विचार है।

विभिन्न अभियानों के परिणामों की तुलना करने के लिए भी।

शीर्ष पर वापस जाएं

ईमेल वितरण क्षमता

बीज ईमेल

सबसे पहले यह जांचना आवश्यक है कि ईमेल मेलबॉक्स में प्राप्त होते हैं या नहीं।

आपकी सूची में मौजूद मुख्य फ्रीमेल डोमेन में से

और साथ ही कॉर्पोरेट मेलबॉक्स के दो मुख्य आपूर्तिकर्ताओं के इनबॉक्स में भी:

गूगल ऐप्स और ऑफिस 365।

कंटेंट-एक्टिवेटेड स्पैम फिल्टर आमतौर पर यूआरएल (http…) में मौजूद डोमेन द्वारा ट्रिगर होते हैं।

एक अच्छी सलाह यह है कि अपने संदेशों के लिंक में केवल एक ही डोमेन का उपयोग करें।

डोमेन वही होना चाहिए जो प्रेषक के पते में उपयोग किया गया है;

इसे "डोमेन अलाइनमेंट" कहा जाता है और यह फिशिंग फिल्टर से संबंधित जोखिम को कम करता है।

इसी कारणवश, यदि लिंक को ट्रैक किया जाता है, तो उन्हें सबडोमेन का उपयोग करना चाहिए।

प्रेषक पते में प्रयुक्त डोमेन का।

प्रत्येक ईमेल प्रदाता के लिए एक "सीड" मेलबॉक्स को सक्रिय करके वास्तविक परीक्षण आसानी से किए जा सकते हैं।

और फिर अपने ईमेल पते पर संदेशों को अग्रेषित करने की सुविधा सक्रिय करें।

प्रत्येक मेलबॉक्स को "टेस्ट मैसेज" विषय के साथ एक संदेश भेजें।

और सामग्री "परीक्षण संदेश" के साथ-साथ आपके डोमेन का लिंक।

यदि संदेश स्पैम फिल्टर से बच जाता है, तो आपको यह अपने इनबॉक्स में प्राप्त हो जाएगा।

शीर्ष पर वापस जाएं

बाउंस दरें

ईमेल बाउंस होना सामान्य बात है।

इसका कारण परित्यक्त पतों की उपस्थिति हो सकती है।

ईमेल बॉक्स भरे होने या अन्य तकनीकी समस्याओं के कारण।

आपकी सूची की "सफाई" के आधार पर,

बाउंस रेट 5% से 20% के बीच हो सकता है।

जैसे-जैसे संख्या बढ़ती है, बाउंस हुए ईमेल को मैन्युअल रूप से प्रबंधित करना असंभव हो जाता है।

ईमेल मार्केटिंग एप्लिकेशन में "बाउंस हैंडलर" नामक एक फीचर शामिल होता है।

जो अस्वीकृत संदेशों को स्वचालित रूप से डाउनलोड करता है,

यह उनका विश्लेषण करता है और उनकी विषयवस्तु के अनुसार उन्हें वर्गीकृत करता है।

गंतव्य ईमेल पता स्वचालित रूप से अक्षम है

कई बार "हार्ड बाउंस" के बाद, उपयोगकर्ता अज्ञात और होस्ट पहुंच से बाहर जैसी लगातार त्रुटियां दिखाई देने लगीं।

या फिर अधिक संख्या में "सॉफ्ट बाउंस" के बाद, मेलबॉक्स फुल जैसी क्षणिक त्रुटियां हो सकती हैं।

"बाउंस रेट" (अस्वीकृत संदेशों) की निगरानी करना महत्वपूर्ण है।

या पूरक "डिलीवरी दरें" (स्वीकृत संदेश)। इनका योग 100% होगा।

उनके मूल्य में परिवर्तन एक ऐसा लक्षण है जिसकी जांच की जानी चाहिए।

शीर्ष पर वापस जाएं

ईमेल मार्केटिंग बेंचमार्क

सबसे बड़े ईमेल मार्केटिंग प्लेटफॉर्म बेंचमार्क आंकड़े प्रकाशित करते हैं।

जो उनके सभी ग्राहकों द्वारा एकत्रित किए गए डेटा पर आधारित हैं।

रिपोर्टों में प्रयुक्त तकनीकी शब्द:

- रिक्तियां: क्लिक करने वाले प्राप्तकर्ताओं की संख्या

कम से कम एक ट्रैक किए गए लिंक पर क्लिक किया हो या कम से कम एक ट्रैक की गई छवि खोली हो

- ओपन रेट: खोले गए संदेशों की संख्या / प्राप्तकर्ताओं की संख्या (बाउंस को छोड़कर)

- यूनिक क्लिक्स: उन प्राप्तकर्ताओं की संख्या जिन्होंने कम से कम एक बार लिंक पर क्लिक किया है

- क्लिक थ्रू रेट (CTR): अद्वितीय क्लिक / प्राप्तकर्ताओं की संख्या (बाउंस को छोड़कर)

- क्लिक टू ओपन रेट (CTOR): अद्वितीय क्लिक / ओपनिंग

यहां एक संक्षिप्त सूची दी गई है, जिनमें से अधिकांश अमेरिका से संबंधित हैं:

शीर्ष पर वापस जाएं

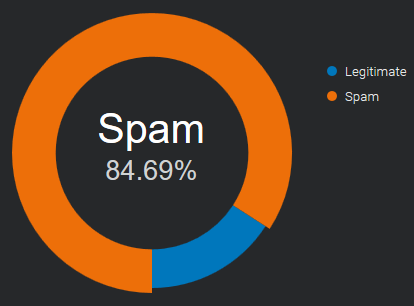

स्पैम किसे माना जाता है?

किन उपयोगकर्ताओं और मेल सर्वरों को स्पैम ईमेल माना जाता है?

RealSender के साथ हमारे अनुभव से शुरू करते हुए,

हमने उन मुख्य बिंदुओं को संक्षेप में बताने का प्रयास किया है जो इनबॉक्स डिलीवरी को प्रभावित कर सकते हैं।

अन्य बिंदुओं का मूल्यांकन करना व्यर्थ है।

यदि संदेश प्राप्तकर्ताओं द्वारा अपेक्षित/वांछित नहीं हैं।

उपयोगकर्ताओं की प्रतिक्रियाएँ

ईमेल भेजने वाले को खुद को प्राप्तकर्ता के स्थान पर रखकर यह समझने की कोशिश करनी चाहिए कि ईमेल संदेश को किस तरह से लिया जाएगा।

उपयोगकर्ताओं की शिकायतों के कारण पूरे एसएमटीपी सर्वर या डोमेन नाम को ब्लैकलिस्ट किया जा सकता है, जिससे भविष्य में भेजे जाने वाले सभी संदेशों पर असर पड़ सकता है।

- उपयोगकर्ता आमतौर पर* अपने इनबॉक्स को प्रबंधित कर सकते हैं: "स्पैम" वही होता है जिसे हर उपयोगकर्ता स्पैम मानता है।

* = कई फ्रीमेल प्रदाता अपने "आंतरिक विज्ञापन" से ऑप्ट-आउट करने का विकल्प नहीं देते हैं।

- उपयोगकर्ता जीमेल के भीतर "स्पैम की रिपोर्ट करें" बटन पर क्लिक करके अपनी पसंद व्यक्त करता है।

या फिर आउटलुक/हॉटमेल में मौजूद "जंक" बटन का इस्तेमाल करें।

- आधुनिक मेल सर्वरों के स्पैम फ़िल्टर उपयोगकर्ता की शिकायतों से जुड़े होते हैं, "स्पैम के रूप में रिपोर्ट करें" पर एक निश्चित संख्या में क्लिक के बाद।

एक ही तरह की सामग्री वाले सभी संदेश सीधे स्पैम फोल्डर में भेज दिए जाएंगे।

ईमेल संदेशों को स्वीकार करने के लिए कुछ बुनियादी तकनीकी सेटिंग्स आवश्यक हैं।

आईपी पता और आईपी वर्ग प्रतिष्ठा

- एसएमटीपी सर्वर आईपी को ब्लैकलिस्ट करना: आप "ब्लैकलिस्ट चेक" लिखकर गूगल पर कई टूल खोज सकते हैं।

- एसएमटीपी सर्वर आईपी क्लास प्रतिष्ठा के बारे में अधिक जानकारी के लिए, हमारा ब्लॉग लेख देखें: एसएमटीपी आईपी प्रतिष्ठा मायने रखती है।

- यदि संदेश व्यक्तिगत कंप्यूटर से भेजे जा रहे हैं, तो इंटरनेट कनेक्शन के सार्वजनिक आईपी पते की विश्वसनीयता की भी जांच करनी चाहिए।

(कुछ एसएमटीपी सर्वर प्रदाता इंटरनेट कनेक्शन के आईपी पते को छिपा देते हैं, ताकि प्राप्तकर्ता के सिस्टम को केवल उनका आईपी पता ही दिखाई दे।)

सही एसएमटीपी सर्वर सेटअप

- रिवर्स डीएनएस

यह सुनिश्चित करें कि आपके मेल सर्वर का आईपी पता उस डोमेन नाम की ओर इंगित करता है जिसका उपयोग आप मेल भेजने के लिए करते हैं।

- मेल ट्रांसफर एजेंट, वह एप्लिकेशन जो ईमेल को रूट करता है और डिलीवर करता है,

इसे IETF द्वारा प्रकाशित नवीनतम RFC के अनुसार ठीक से कॉन्फ़िगर किया जाना चाहिए।

उदाहरण के लिए देखें: पोस्टफिक्स को RFC के अनुरूप बनाना

उचित ईमेल प्रमाणीकरण

अपने ईमेल और डोमेन नाम के आपस में जुड़े होने को साबित करने के लिए SPF और DKIM जैसी ईमेल प्रमाणीकरण विधियों का उपयोग करें।

इसका एक अच्छा फायदा यह है कि आप अपने ईमेल डोमेन की धोखाधड़ी को रोकने में मदद करते हैं।

- SPF एक पथ-आधारित ईमेल प्रमाणीकरण प्रोटोकॉल है जो ईमेल प्राप्तकर्ताओं को यह निर्धारित करने की अनुमति देता है कि प्रेषक DNS TXT रिकॉर्ड में प्रेषक द्वारा प्रकाशित जानकारी के आधार पर प्रेषक के आउटबाउंड MTA के IP पते का मूल्यांकन करके संदेश के हेडर में डोमेन का उपयोग करने के लिए अधिकृत है या नहीं। SPF को IETF RFC 4408 में परिभाषित किया गया है।

- डीकेआईएम एक ईमेल प्रमाणीकरण प्रोटोकॉल है जो प्रेषक को सार्वजनिक कुंजी क्रिप्टोग्राफी का उपयोग करके भेजे गए ईमेल पर हस्ताक्षर करने की सुविधा देता है, जिसे प्राप्तकर्ता द्वारा सत्यापित किया जा सकता है। डीकेआईएम को आईईटीएफ आरएफसी 4871 में परिभाषित किया गया है। जीमेल और अन्य बड़ी कंपनियों ने इंटरनेट मेल से फ़िशिंग और स्पूफिंग को पूरी तरह से समाप्त करने के लिए डीकेआईएम मानक को अपनाया है।

- DMARC, ईमेल प्रमाणीकरण के लिए स्थापित SPF और DKIM मानकों पर निर्भर करता है। गंतव्य मेल सर्वर, प्रेषक की "DMARC नीति" के आधार पर अप्रमाणित मेल पर कार्रवाई करते हैं और परिणाम की जानकारी प्रेषक को देते हैं। DMARC को इंटरनेट इंजीनियरिंग टास्क फोर्स के प्रकाशित दस्तावेज़ RFC 7489 में परिभाषित किया गया है।

स्पैमअसेसिन चेक

- स्पैमअसासिन एक सर्वर-साइड सॉफ्टवेयर है, जिसका उपयोग ईमेल स्पैम को फ़िल्टर करने के लिए किया जाता है। यह स्पैम का पता लगाने के लिए विभिन्न तकनीकों का उपयोग करता है।

प्रत्येक परीक्षण का एक स्कोर मान होता है। स्कोर धनात्मक या ऋणात्मक हो सकते हैं, धनात्मक मान "स्पैम" और ऋणात्मक मान "हैम" (गैर-स्पैम) दर्शाते हैं।

ईमेल प्राप्तकर्ता के लिए डिफ़ॉल्ट स्कोर सीमा "5.0" है। यदि किसी ईमेल का स्कोर सीमा से अधिक होता है, तो उसे स्पैम के रूप में चिह्नित किया जाता है।

इसका इतना व्यापक रूप से उपयोग किया जाता है कि ईमेल संदेश भेजने से पहले स्कोर की जांच को अनिवार्य माना जाना चाहिए।

- दो ऑनलाइन टूल आपको अपना स्पैमअसासिन स्कोर जांचने में मदद कर सकते हैं: यह स्पैम नहीं है और मेल-परीक्षक

- आपको दिए गए ईमेल पते पर संदेश भेजना होगा।

- कुछ सेकंड बाद "अपनी रिपोर्ट देखें" या "फिर अपना स्कोर जांचें" बटन पर क्लिक करें।

किसी ईमेल को स्पैम के रूप में वर्गीकृत किया गया है या नहीं, यह जानने का एकमात्र अचूक तरीका यह है कि...

इसे भेजिए और देखिए कि दूसरी तरफ इसका क्या असर होता है।

कोशिश करके देखें कि क्या होता है

- यदि आपको कोई बाउंस मैसेज मिलता है, तो यह बहुत मददगार हो सकता है, क्योंकि अंतिम कुछ पंक्तियाँ आमतौर पर उस समस्या का वर्णन करती हैं जिसके कारण अस्वीकृति हुई।

यदि स्पष्टीकरण समझ में नहीं आता है, तो बस "परीक्षण संदेश" विषय और सामग्री के साथ एक संदेश भेजने का प्रयास करें और जांचें कि क्या यह स्वीकार किया जाता है।

इस स्थिति में, आपको एक ही संदेश को कई बार भेजना चाहिए, धीरे-धीरे उसकी सामग्री को कम करते हुए, जब तक कि आप यह पहचान न लें कि कौन सा हिस्सा स्पैम फ़िल्टर को सक्रिय करता है।

- विस्तृत सेंडिंग लॉग होने से आपको यह सत्यापित करने में मदद मिल सकती है कि संदेश स्वीकार किए गए हैं या अस्वीकार किए गए हैं।

लॉग में उपलब्ध जानकारी के उदाहरण

- कुछ (दुर्लभ) मामलों में एक प्रकार की "व्हाइटलिस्टिंग" की आवश्यकता होती है।

कुछ स्पैम सिस्टम उपयोगकर्ताओं द्वारा प्राप्त संदेशों के साथ की जाने वाली गतिविधियों से सीखते हैं।

यदि प्राप्तकर्ता द्वारा प्राप्त ईमेल को एक बार स्पैम नहीं के रूप में चिह्नित कर दिया जाता है,

यह समझ जाएगा कि ये वैध संदेश हैं और इन्हें "जंक" फोल्डर के बजाय "इनबॉक्स" फोल्डर में भेजना शुरू कर देगा।

इसके अलावा, प्रेषक का नाम प्राप्तकर्ता की एड्रेस बुक में होना चाहिए या उसने पहले प्राप्तकर्ता के साथ ईमेल का आदान-प्रदान किया होना चाहिए।

ओपन सोर्स ईमेल क्लाइंट

रेडी-टू-रन ओपन सोर्स ईमेल क्लाइंट का उपयोग करके ईमेल पर नियंत्रण कैसे पुनः प्राप्त करें?

पिछले एक दशक में, हमने कॉर्पोरेट मेलबॉक्सों में लगभग पूर्ण परिवर्तन देखा है।

ऑन-प्रिमाइसेस मेल सर्वर से लेकर एक्सचेंज ऑनलाइन (ऑफिस 365) या जीमेल फॉर बिजनेस (गूगल एप्स) जैसी क्लाउड सेवाओं तक।

इसके मुख्य कारण ये हैं:

- मोबाइल और वेब इंटरफेस से ईमेल एक्सेस करने की आवश्यकता

- स्पैम और मैलवेयर से मेलबॉक्स की सुरक्षा की आवश्यकता

इस तरह, कार्यभार कम करके आईटी पेशेवरों का जीवन सरल बना दिया गया है।

ईमेल इंफ्रास्ट्रक्चर के प्रबंधन की जिम्मेदारी "बड़े तकनीकी दिग्गजों" पर है।

बुनियादी ईमेल कौशल को छोड़ने का जोखिम हमें ईमेल के बारे में सोचने पर मजबूर कर सकता है।

इसे ऐसी चीज के रूप में देखा जाता है जो जादुई रूप से काम करती है, सिर्फ इसलिए कि माइक्रोसॉफ्ट और गूगल इसे संभालते हैं।

हम मैसेजिंग घटकों को अलग-अलग करके और उन्हें व्यक्तिगत रूप से प्रबंधित करके ईमेल पर नियंत्रण वापस पा सकते हैं:

- आने वाला मेल सर्वर

- ईमेल क्लाइंट

- आउटगोइंग मेल सर्वर

इससे सेवा अलगाव और विभाजन होता है और सुरक्षा को बहुत लाभ मिलता है।

इसलिए, अलगाव/विभाजन के माध्यम से हमले की सतह को कम करना सर्वोत्तम अभ्यास माना जाता है।

इसके अलावा, यह स्केलेबिलिटी और स्थिरता को भी बढ़ाता है।

ईमेल क्लाइंट मेलबॉक्स का प्राथमिक इंटरफ़ेस होते हैं। ये एक जटिल सॉफ़्टवेयर होते हैं जो उपयोगकर्ताओं के साथ इंटरैक्ट करते हैं।

बाजार में कई समाधान उपलब्ध हैं, हमने दो आवश्यकताओं के आधार पर उनका चयन किया है:

- बहु-प्लेटफ़ॉर्म, सक्रिय रूप से प्रबंधित और ओपन सोर्स परियोजनाएँ

- उपयोग के लिए तैयार, ताकि सिस्टम प्रशासक उन्हें आसानी से प्रबंधित कर सकें।

हमने दो विकल्प निकाले:

-