स्पैमस्टॉप ऐप

साइबर हमलों का मुख्य माध्यम ईमेल है।

ईमेल प्रमाणीकरण जानकारी के माध्यम से प्रेषक पते की धोखाधड़ी का पता लगाया जा सकता है।

RealSender का “स्पैमस्टॉप” ऐप प्रामाणिकता जांच के परिणाम दिखाता है।

प्राप्त संदेशों के विषय में सीधे तौर पर।

फ़िल्टर के साथ मिलकर यह एक कारगर स्पैम-रोधी समाधान है।

यह उन प्रेषकों के अनुसार संदेशों को विभाजित करता है जो आपकी पता पुस्तिका में नहीं हैं।

इसे पूरे डोमेन के लिए या फिर केवल कुछ ईमेल पतों के लिए भी सक्रिय किया जा सकता है।

मुख्य विशेषताएं:

एसपीएफ-आधारित ईमेल प्रेषक जाँच

डीकेआईएम-आधारित प्रेषक और ईमेल सील जांच

कम से कम एक डोमेन भेजने वाले डोमेन के साथ मेल खाना चाहिए।

धोखाधड़ी को उजागर करने के लिए विषय में दो स्पैम टैग जोड़े गए हैं।

अपने इनबॉक्स में केवल उन्हीं प्रेषकों के संदेश प्राप्त करने के लिए जिन्हें आपने पहले अधिकृत किया है।

केवल उन्हीं प्रेषकों से ईमेल संदेश प्राप्त करने के लिए जिन्हें आपने पहले अधिकृत किया है

अवांछित प्रेषकों और खतरनाक अटैचमेंट से अपने ईमेल बॉक्स को सुरक्षित रखने के लिए

स्पैमस्टॉप ऐप के उपखंड

1 - एसपीएफ जांच

हम यह सुनिश्चित करना चाहते हैं कि प्रेषक का पता जाली/फर्जी नहीं है*।

* = संदेश को वास्तविक स्रोत के अलावा किसी अन्य व्यक्ति से आया हुआ प्रतीत कराना

एसपीएफ प्रमाणीकरण हमें यह पहचानने में मदद करता है कि संदेश किसी अधिकृत एसएमटीपी सर्वर के माध्यम से भेजा गया है या नहीं।

यह जानकारी डोमेन के डीएनएस में संग्रहीत होती है, जो ईमेल संदेश से बाहर एक सुरक्षित स्थान है।

केवल तभी जब संदेश का प्रमाणीकरण सही ढंग से नहीं हुआ हो:

विषय में !! (ध्यान आकर्षित करने वाला) चिह्न जोड़ा जाता है।

निम्नलिखित में से एक व्याख्यात्मक टिप्पणी संदेश के शीर्ष भाग की पंक्ति "X-RealSender" में डाली जाती है:

:: spf-none :: प्रेषक डोमेन में ईमेल को प्रमाणित करने के लिए कोई जानकारी नहीं है :: spf-softfail :: SMTP सर्वर अधिकृत सर्वरों की सूची में नहीं है, लेकिन इस मामले को "सॉफ्टफेल" माना जाना चाहिए :: spf-fail :: SMTP सर्वर अधिकृत सर्वरों की सूची में नहीं है और ईमेल को अस्वीकार या खारिज कर दिया जाना चाहिए

कभी-कभी डोमेन स्तर पर दर्ज की गई जानकारी सही/समझने योग्य नहीं होती है।

:: spf-permerror :: एक स्थायी त्रुटि उत्पन्न हो गई है (उदाहरण के लिए, गलत तरीके से स्वरूपित SPF रिकॉर्ड)

ईमेल हेडर में छिपे हुए "मेल फ्रॉम" ईमेल पते के आधार पर एसपीएफ जांच की जाती है।

केवल प्रेषक का ईमेल पता ही दिखाई देता है। यदि उनके मूल डोमेन अलग-अलग हैं, तो यह चेतावनी प्रदर्शित होती है:

:: spf-diff :: "मेल फ्रॉम" और "फ्रॉम" रूट डोमेन अलग-अलग हैं

मुझे और बताएँ

2 - डीकेआईएम चेक

डीकेआईएम (डोमेनकीज़ आइडेंटिफाइड मेल) प्रेषकों को यह साबित करने की अनुमति देता है कि ईमेल वास्तव में उनके द्वारा भेजा गया था और भेजे जाने के बाद उसमें कोई बदलाव नहीं किया गया है।

यह प्रत्येक भेजे जाने वाले ईमेल संदेश पर डोमेन नाम से जुड़ा एक डिजिटल हस्ताक्षर (मुहर) लगाकर ऐसा करता है।

केवल तभी जब संदेश पर सही ढंग से हस्ताक्षर नहीं किए गए हों:

विषय में !! (ध्यान आकर्षित करने वाला) चिह्न जोड़ा जाता है।

निम्नलिखित में से एक व्याख्यात्मक टिप्पणी संदेश के शीर्ष भाग की पंक्ति "X-RealSender" में डाली जाती है:

:: dkim-none :: कोई DKIM-Signature हेडर (वैध या अवैध) नहीं मिला :: dkim-fail :: एक वैध DKIM-Signature हेडर मिला, लेकिन हस्ताक्षर में संदेश के लिए सही मान नहीं है

कभी-कभी जांच को निष्पादित करना संभव नहीं होता है:

:: dkim-invalid :: हस्ताक्षर या सार्वजनिक कुंजी रिकॉर्ड में कोई समस्या है। यानी हस्ताक्षर संसाधित नहीं हो सका। :: dkim-temperror :: कोई त्रुटि पाई गई है जो संभवतः अस्थायी प्रकृति की है, जैसे कि सार्वजनिक कुंजी प्राप्त करने में अस्थायी असमर्थता।

जब संदेश पर किसी भिन्न डोमेन का उपयोग करके हस्ताक्षर किए जाते हैं, तो एक "diff" सूचना जोड़ी जाती है:

यदि प्रेषक एसपीएफ जांच में पास हो जाता है तो यह चेतावनी दिखाई नहीं देगी:

:: dkim-diff :: संदेश पर प्रेषक के डोमेन द्वारा हस्ताक्षर नहीं किए गए हैं

मुझे और बताएँ

3 - डीएमएआरसी संरेखण

डीएमएआरसी (डोमेन-आधारित संदेश प्रमाणीकरण, रिपोर्टिंग और अनुरूपता),

यह एक ईमेल प्रमाणीकरण मानक है, जिसे फर्जी डोमेन वाले ईमेल से निपटने के लिए विकसित किया गया है।

अध्याय “3.1. पहचानकर्ता संरेखण” में यह कहा गया है:

ईमेल प्रमाणीकरण तकनीकें किसी व्यक्तिगत संदेश के विभिन्न (और भिन्न-भिन्न) पहलुओं को प्रमाणित करती हैं। उदाहरण के लिए, [DKIM] उस डोमेन को प्रमाणित करता है जिसने संदेश पर हस्ताक्षर किए हैं, जबकि [SPF] या तो [SMTP] के RFC5321.MailFrom (MAIL FROM) भाग में दिखाई देने वाले डोमेन को या RFC5321.EHLO/HELO डोमेन को, या दोनों को प्रमाणित कर सकता है। ये अलग-अलग डोमेन हो सकते हैं, और आमतौर पर अंतिम उपयोगकर्ता को दिखाई नहीं देते हैं। DMARC, RFC5322.From डोमेन के उपयोग को प्रमाणित करता है, जिसके लिए यह आवश्यक है कि यह एक प्रमाणित पहचानकर्ता से मेल खाए (उसके साथ संरेखित हो)। -- https://tools.ietf.org/html/rfc7489#section-3.1

इसका सीधा सा मतलब है:

जब कोई प्रेषक SPF और/या DKIM का उपयोग करके अपने ईमेल को प्रमाणित करता है, तो कम से कम एक डोमेन प्रेषक डोमेन के साथ मेल खाना चाहिए।

यह दृष्टिकोण व्यापक रूप से स्वीकृत है और आम तौर पर माना जाता है

विश्वसनीय प्रेषक डोमेन की पहचान करना एक अच्छी प्रथा है।

**RealSender MX Protect dmarc-डिफ़ॉल्ट "रिलैक्स्ड" अलाइनमेंट की जाँच करता है:**

-

एसपीएफ प्रमाणीकरण के लिए

मेल भेजने वाले पते का रूट डोमेन, मेल प्राप्त करने वाले पते के रूट डोमेन से मेल खाना चाहिए।

शिथिल संरेखण किसी भी उपडोमेन के उपयोग की अनुमति देता है और फिर भी डोमेन संरेखण आवश्यकता को पूरा करता है।

-

DKIM प्रमाणीकरण के लिए

डीकेआईएम हस्ताक्षर डोमेन का मूल, फ्रॉम डोमेन से मेल खाना चाहिए।

शिथिल संरेखण किसी भी उपडोमेन के उपयोग की अनुमति देता है और फिर भी डोमेन संरेखण आवश्यकता को पूरा करता है।

**संभावित परिणाम:**

-

दोनों नियमों का सम्मान किया जाता है

प्रेषक डोमेन पूरी तरह से विश्वसनीय है।

संदेश बिना किसी बदलाव के पहुंच गया।

-

दोनों नियमों में से केवल एक ही पूरा होता है

विषय में ~ (टिल्ड) चिह्न जोड़ा जाता है।

निम्नलिखित में से कोई एक व्याख्यात्मक टिप्पणी संदेश के शीर्ष भाग में डाली जाती है।

~ ... विषय ... X-RealSender: ~ | spf=pass (डोमेन संरेखित नहीं है) | dkim=pass | ~

~ ... विषय ... X-RealSender: ~ | spf=pass | dkim=pass (डोमेन संरेखित नहीं है) | ~

- बिल्कुल भी संरेखण नहीं है

“:: spf-diff ::” और “:: dkim-diff ::” चेतावनियाँ

विषय में प्रदर्शित होते हैं

मुझे और बताएँ

स्पूफिंग से अपने प्रेषकों की सुरक्षा के लिए DMARC का उपयोग अधिक से अधिक कंपनियां कर रही हैं।

इसके उपयोग के लिए SPF या DKIM के साथ उचित प्रमाणीकरण और प्रेषक/प्रेषक मेल डोमेन का संरेखण आवश्यक है।

For more information:

<dmarc> act on fraudulent email

_dmarc रिकॉर्ड वाले प्रेषकों के संदेश,

यदि वे प्रमाणित नहीं हैं, तो उन्हें विषय में दो [ SPAM ] टैग के साथ हाइलाइट किया जाता है:

[ स्पैम ] ... संदेश का विषय ... [ स्पैम ]

जब SPF और DKIM दोनों प्रमाणीकरण विफल हो जाते हैं, तो _dmarc रिकॉर्ड के बिना संदेश।

विषय में [संदिग्ध] टैग के साथ रिपोर्ट की गई हैं:

[संदिग्ध] ... संदेश का विषय ...

निःशुल्क परीक्षण का अनुरोध करें

क्लाइंट साइड प्रेषक फ़िल्टर

RealSender का “spamstop” ऐप एक कारगर स्पैम-रोधी समाधान है।

जब इसे संदेशों को विभाजित करने वाले फ़िल्टर के साथ जोड़ा जाता है

उन प्रेषकों के अनुसार जो आपकी पता पुस्तिका में नहीं हैं।

अधिकांश आधुनिक ईमेल क्लाइंट यह सुविधा प्रदान करते हैं।

यहां कुछ कॉन्फ़िगरेशन उदाहरण दिए गए हैं:

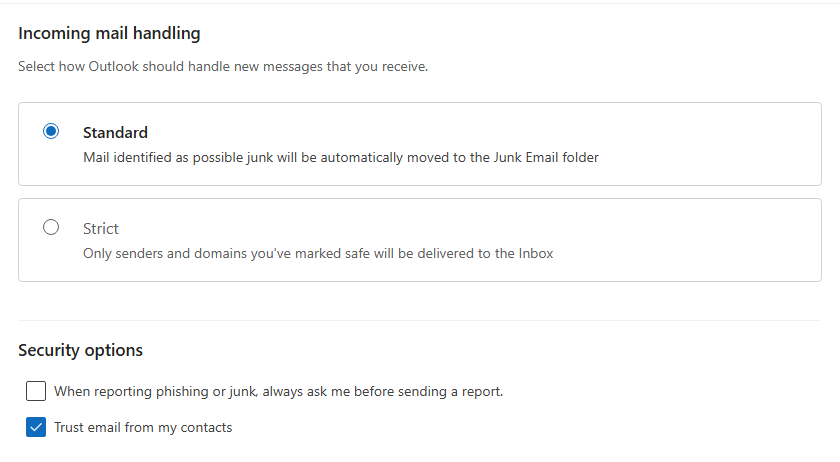

आउटलुक सेटिंग्स में "मेरे संपर्कों से आने वाले ईमेल पर भरोसा करें" विकल्प को सक्षम करें।

थंडरबर्ड में 'प्रेषक का पता मेरी पता पुस्तिका में नहीं है' नियम के साथ एक फ़िल्टर बनाएं।

क्लाइंट साइड सेंडर फ़िल्टर के उपखंड

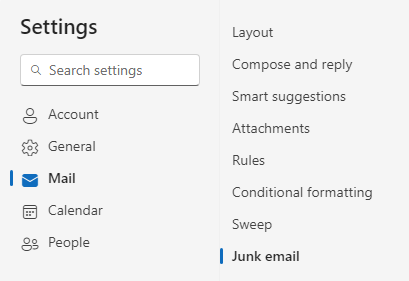

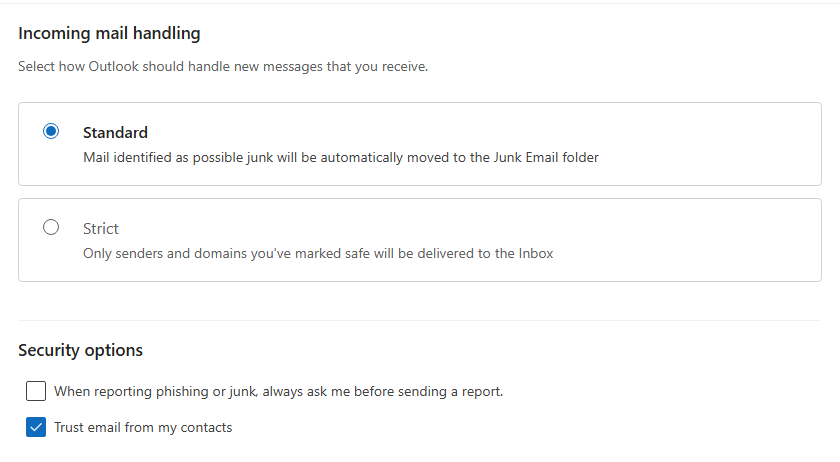

माइक्रोसॉफ्ट 365 आउटलुक

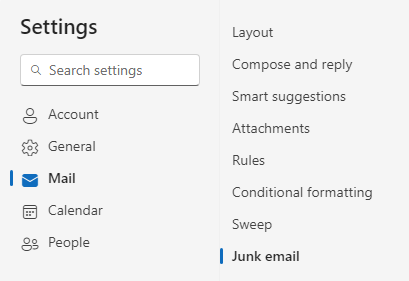

नीचे आउटलुक की "सेटिंग्स" स्क्रीन दी गई है।

"जंक ईमेल" में, "मेरे संपर्कों से आने वाले ईमेल पर भरोसा करें" विकल्प को चुनें।

बदलावों को सहेजने के लिए [सेव] बटन दबाएँ।

निःशुल्क परीक्षण का अनुरोध करें

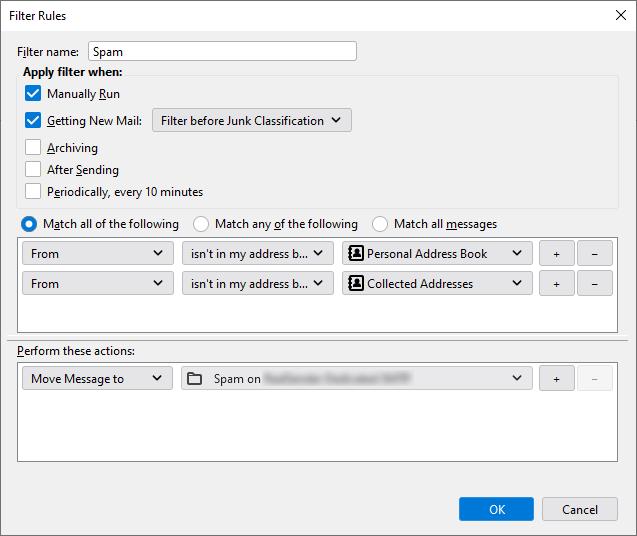

मोज़िला थंडरबर्ड

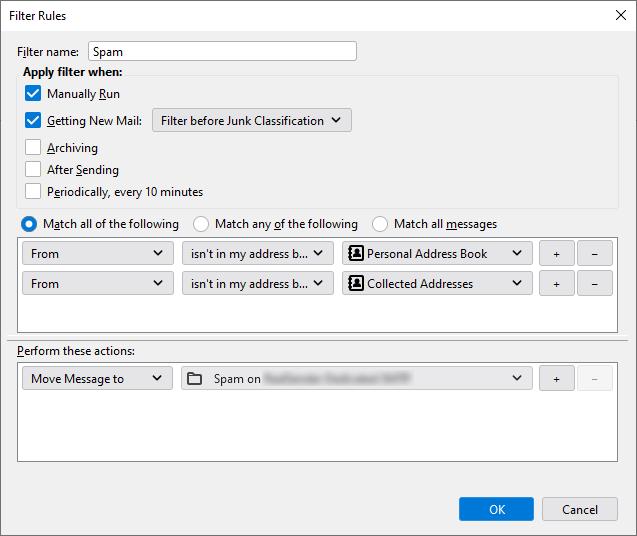

नीचे थंडरबर्ड में "मैसेज फिल्टर" टूल का स्क्रीनशॉट दिया गया है।

“निम्नलिखित सभी का मिलान करें” विकल्प के साथ शर्तें जोड़ें:

- 'From' का नाम मेरी एड्रेस बुक में नहीं है (व्यक्तिगत एड्रेस बुक में)।

- 'From' मेरे एड्रेस बुक में नहीं है, कलेक्टेड एड्रेसेस

ये कार्य करें: संदेश को स्पैम में ले जाएं।

निःशुल्क परीक्षण का अनुरोध करें

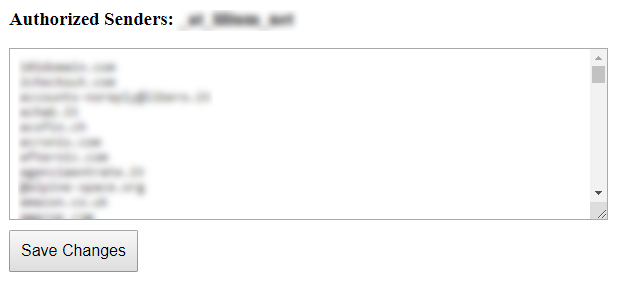

सर्वर साइड प्रेषक फ़िल्टर

सभी ईमेल क्लाइंट ईमेल को फ़िल्टर करने के उन्नत तरीके प्रदान नहीं करते हैं।

इन मामलों में अपस्ट्रीम कार्रवाई करना संभव है।

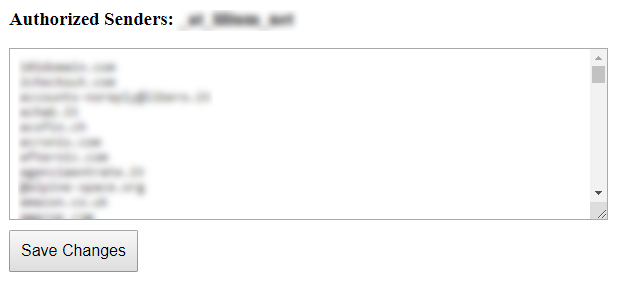

“अधिकृत प्रेषक” सुविधा आपको संदेश प्राप्त करने की अनुमति देती है।

केवल उन्हीं प्रेषकों से जिन्हें आपने पहले अधिकृत किया है

(आप पूरा डोमेन भी निर्दिष्ट कर सकते हैं, उदाहरण के लिए @example.com):

आपके इनबॉक्स में सभी नियमित संदेश हमेशा की तरह आते रहेंगे।

सभी स्पैम संदेश एक अलग मेलबॉक्स में जाएंगे।

या फिर Microsoft 365 Exchange के उपयोगकर्ता के "जंक" ईमेल फ़ोल्डर में।

कोई भी ईमेल गुम नहीं होगा।

आप दिन में एक या अधिक बार छोड़े गए संदेशों का मेलबॉक्स पढ़ सकते हैं।

इससे आपका बहुत सारा कीमती समय बचेगा।

निःशुल्क परीक्षण का अनुरोध करें

सर्वर साइड सेंडर फ़िल्टर के उपखंड

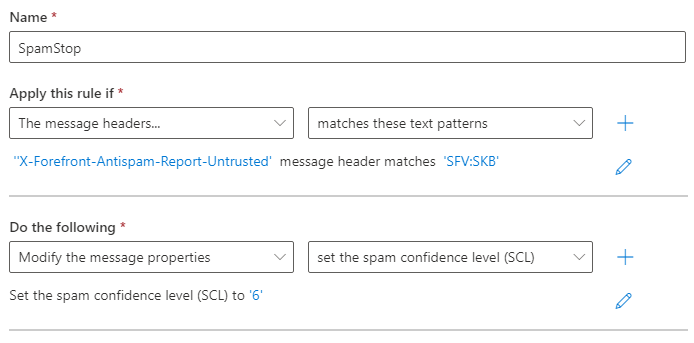

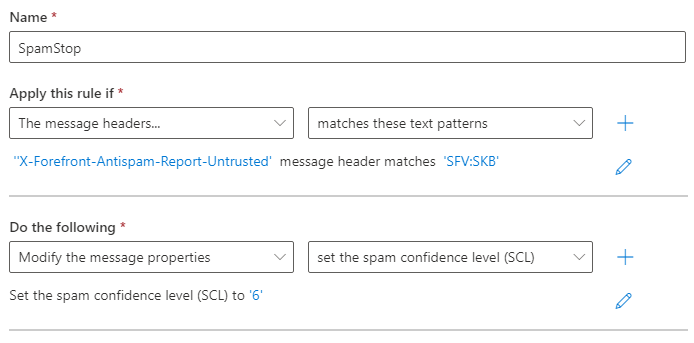

माइक्रोसॉफ्ट 365 एक्सचेंज

यह कॉन्फ़िगरेशन मेल को सही ढंग से स्थानांतरित करने की अनुमति देता है।

अनधिकृत प्रेषकों से उपयोगकर्ता के जंक ईमेल फ़ोल्डर में

स्पैमस्टॉप ऐप द्वारा फ़िल्टर किए गए संदेश प्राप्त होंगे।

निम्नलिखित एंटी-स्पैम हेडर और मानों के साथ:

X-Forefront-Antispam-Report: SFV:SKB

(स्पैम फ़िल्टरिंग द्वारा संदेश को स्पैम के रूप में चिह्नित किया गया)

प्रेषक के ईमेल पते या ईमेल डोमेन के कारण

अधिकृत प्रेषकों की सूची में मौजूद नहीं है)

निम्नलिखित कार्रवाई को सक्रिय किया जाना चाहिए:

इन संदेशों के लिए स्पैम कॉन्फिडेंस लेवल (SCL) को 6 (स्पैम) पर सेट करें।

SCLJunkThreshold पैरामीटर का डिफ़ॉल्ट मान 4 है, जिसका अर्थ है

5 या उससे अधिक का एससीएल होने पर संदेश उपयोगकर्ता के जंक ईमेल फ़ोल्डर में पहुंच जाना चाहिए।

-

एक्सचेंज एडमिन सेंटर (ईएसी) में, मेल फ्लो > नियम पर जाएं।

-

नियम पृष्ठ पर, ड्रॉपडाउन सूची में जोड़ें > एक नया नियम बनाएं चुनें।

-

खुलने वाले नए नियम पृष्ठ में, निम्नलिखित सेटिंग्स को कॉन्फ़िगर करें:

नाम: स्पैमस्टॉप

यदि 'X-Forefront-Antispam-Report-Untrusted' हो तो इस नियम को लागू करें।

संदेश शीर्षक मिलान: 'SFV:SKB'

निम्नलिखित कार्य करें:

संदेश के गुणों को संशोधित करें

स्पैम कॉन्फिडेंस लेवल “SCL” को '6' पर सेट करें।

नियम को सहेजें और सक्रिय करें।

निःशुल्क परीक्षण का अनुरोध करें

सुरक्षा सेटिंग्स

ये आपके ईमेल में सुरक्षा की एक अतिरिक्त परत जोड़ते हैं।

अपने ईमेल इनबॉक्स को सुरक्षित रखने के लिए

फर्जी प्रेषकों और खतरनाक संलग्नकों से सावधान रहें।

अनुरोध पर सक्रिय होने वाले सुरक्षा विकल्प:

केवल उन प्रेषकों से ईमेल प्राप्त करना जिन्होंने प्रमाणीकरण जांच पास कर ली हो

ईमेल से सभी संभावित हानिकारक अटैचमेंट हटाने के लिए

सुरक्षा सेटिंग्स के उपखंड

केवल प्रमाणित प्रेषक ही

यह तब उपयोगी होता है जब आप केवल सत्यापित प्रेषकों से संदेश प्राप्त करना चाहते हैं।

जांच में असफल रहने वाले सभी ईमेल या तो हटा दिए जाते हैं या वापस भेज दिए जाते हैं।

आपको यह सुनिश्चित करना होगा कि प्रेषक के ईमेल पते में कोई फर्जीवाड़ा न हो।

एसपीएफ और डीकेआईएम प्रमाणीकरण को मिलाकर यह नियंत्रण किया जा सकता है।

एसपीएफ प्रेषक के पते और संदेश भेजने वाले सर्वर के साथ उसके संबंध की पुष्टि करता है।

DKIM यह सुनिश्चित करता है कि ईमेल संदेशों (संलग्नक सहित) में कोई बदलाव न हो।

भेजने के दौरान उन पर "हस्ताक्षर" किए जाने के बाद।

सैद्धांतिक रूप से यह इतना आसान है, लेकिन व्यवहार में SPF और DKIM दोनों का अर्थ अलग-अलग हो सकता है।

प्रेषक के ईमेल पते से भिन्न डोमेन पर।

हम यह सुनिश्चित करते हैं कि SPF प्रमाणीकरण और DKIM हस्ताक्षर, भेजने वाले पते में मौजूद डोमेन से संबंधित हों।

इस तरह ईमेल को भेजने वाले के अलावा कोई और प्रमाणित नहीं कर सकता। इससे ईमेल की प्रामाणिकता सुनिश्चित होती है।

निःशुल्क परीक्षण का अनुरोध करें

खतरनाक अटैचमेंट हटा दें

“खतरनाक अटैचमेंट हटाएं” विकल्प सभी संभावित हानिकारक अटैचमेंट को ब्लॉक कर देता है।

कुछ सुरक्षित एक्सटेंशन जैसे पीडीएफ, टीएक्सटी, जीआईएफ, जेपीजी और पीएनजी को छोड़कर ।

प्राप्तकर्ता को संदेश बिना अटैचमेंट के प्राप्त होता है।

सामग्री की शुरुआत में एक चेतावनी जोड़ी जाती है, इस प्रकार:

चेतावनी: इस ईमेल ने आपकी कंपनी की ईमेल सुरक्षा नीति का उल्लंघन किया है और इसे संशोधित कर दिया गया है। अधिक जानकारी के लिए, अपने आईटी प्रशासक से संपर्क करें। "example.zip" नामक संलग्न फ़ाइल को इस दस्तावेज़ से हटा दिया गया है क्योंकि यह सुरक्षा के लिए खतरा थी। यदि आपको इस दस्तावेज़ की आवश्यकता है, तो कृपया प्रेषक से संपर्क करें और इसे प्राप्त करने का कोई वैकल्पिक तरीका निर्धारित करें।

इंटरनेट पर एक दिलचस्प केस स्टडी प्रकाशित हुई है, जो इस वाक्य के साथ समाप्त होती है:

"हमारे लिए, अटैचमेंट फिल्टरिंग बहुत सफल रही है।"

– web.mit.edu/net-security/Camp/2004/presentations/reillyb-mit2004.ppt (पावरपॉइंट प्रेजेंटेशन)

निःशुल्क परीक्षण का अनुरोध करें